(파파고 번역)

AMD CPU가 있는 경우 이 패치를 즉시 적용하세요

AMD는 권한 없는 사용자가 Windows에서 일부 유형의 메모리 페이지를 읽고 덤프할 수 있는 칩셋 취약성에 대한 세부 정보를 누설했습니다.

이 기술을 통해 공격자는 암호를 도용하거나 표준 KASLR 공격(일명 스펙터 및 멜트다운) 완화를 회피하는 등 다른 유형의 공격을 활성화할 수 있습니다.

보안 연구원이자 ZeroPeril의 공동 설립자인 Kyriakos Economou와의 공동 공개의 일환으로 버그에 대한 소문이 나왔습니다.

그는 이 취약성을 이용하여 영향을 받는 AMD 프로세서에서 몇 기가바이트의 중요한 데이터를 다운로드했지만 관리자가 아닌 사용자였습니다.

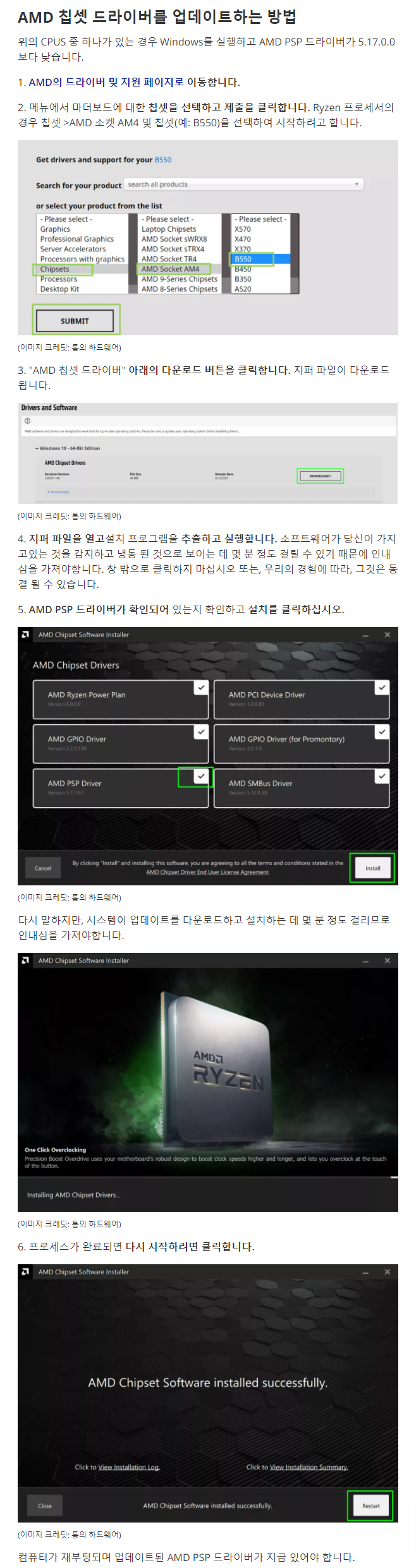

AMD는 최신 칩셋 드라이버의 일부로 다운로드하거나 Windows Update를 사용하여 AMD PSP 드라이버를 업데이트하여 다운로드할 수 있는 완화 기능을 준비했습니다.

자세한 업데이트 방법은 다음과 같습니다.

AMD는 원래 몇 주 전에 패치를 발표했지만 해결된 취약점을 밝히지 않았습니다. 이 새로운 공개는 이러한 질문에 답합니다.

보안 연구원은 Ryzen 2000 시리즈 칩과 3000 시리즈 칩의 결함을 처음 발견했지만,

AMD는 처음에 Ryzen 1000 이상의 이전 칩만 권고 사항에 포함시켰습니다.

연구자는 보고서에 모순점을 지적했고, 우리는 그 문제에 대해 AMD와 함께 조사했습니다.

이후 AMD는 영향을 받는 프로세서 전체 목록과 많은 구형 모델(아래 목록)으로 페이지를 업데이트했습니다.

Economou는 칩 보안을 관리하는 내장 칩인 PSP(Platform Security Processor)용 AMD의 amdsp.sys 드라이버에 대해 두 가지 별개의 문제를 공격했습니다.

이 취약성을 통해 연구자는 초기화되지 않은 몇 기가바이트의 물리적 메모리 페이지를 추출할 수 있습니다.

전체 보고서에서는 취약성의 세부 정보(PDF 경고)에 대해 자세히 설명하지만 이 항목에서는 최종 결과를 요약합니다.

"테스트 중에 시스템이 연속적인 물리적 페이지 버퍼를 반환할 수 없을 때까지 지속적으로 100개의 할당 블록을 할당 및 해제하여

초기화되지 않은 물리적 페이지를 몇 기가바이트나 유출할 수 있었습니다.

이러한 물리적 페이지의 내용은 KASLR과 같은 공격 완화를 우회하는 데 사용할 수 있는 커널 개체 및 임의 풀 주소 및

\Registry\Machine\의 레지스트리 키 매핑까지 다양했습니다.후속 공격 단계에서 사용할 수 있는 NTLM 사용자 인증 자격 증명의 해시가 포함된 SAM입니다.

예를 들어, 관리 권한이 있는 사용자의 자격 증명을 도용하거나 네트워크 내에서 추가 액세스 권한을 얻기 위해 해시 스타일 공격에 사용할 수 있습니다."

AMD는 영향을 받는 사용자에게 Windows Update또는

AMD 칩셋 드라이버 3.08.17.735(이후 더 이상)로 업데이트하도록 권장합니다.

AMD의 칩셋 취약성 공개는 모든 프로세서가 패치하기 위해 특정 소프트웨어 최적화를 필요로 하는 멜트다운과 같은 취약성으로 인해

어려움을 겪고 있다는 소식이 있은 직후에 이루어집니다. 그러나 AMD는 이를 소프트웨어 공급업체에 구현하도록 맡기고 있습니다.

즉, 많은 유형의 소프트웨어가 간단히 처리되지 않을 수 있습니다.

발견된 취약점이 훨씬 적기 때문에 AMD의 프로세서는 Intel의 칩보다 더 안전하다는 평판을 얻고 있습니다.

그러나, 전체 x86 시장 점유율이 더 낮은 소규모 업체로서, AMD의 프로세서가 연구원들로부터 많은 압박과 자극을 받지 않았다는 것이 오랫동안 주장되어 왔습니다.

이제 AMD는 시장에서 더 많은 부분을 차지했고 계속해서 성장하고 있기 때문에 연구원들과 사악한 행위자들이 프로세서를 더 자주 목표로 삼는 것은 불가피합니다.

다음은 시스템을 업데이트하는 방법과 영향을 받는 프로세서의 포괄적인 목록에 대한 가이드입니다.

여기에는 수십 개의 다른 모델과 함께 모든 Ryzen CPU 및 Threadripper가 포함됩니다.

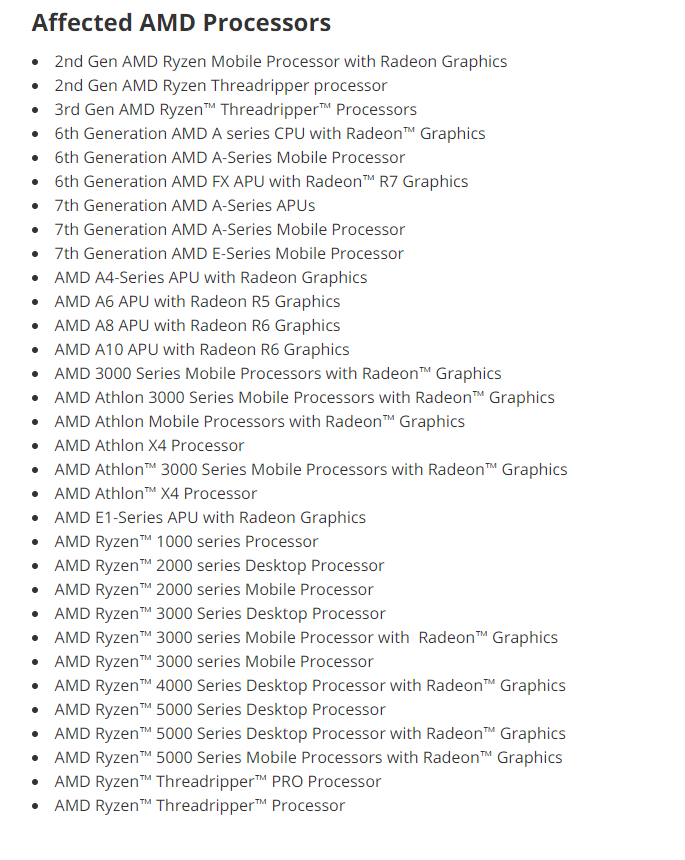

영향 받는 AMD 프로세서 리스트

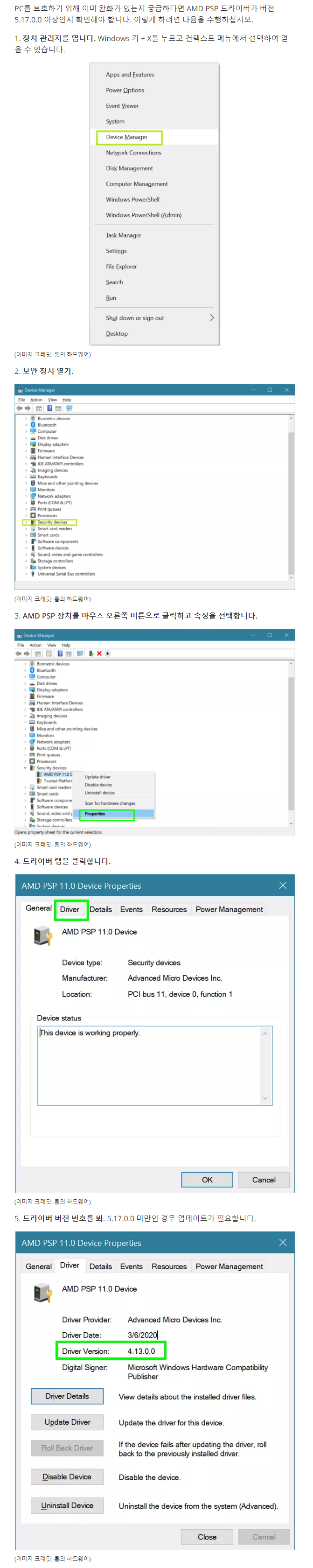

최신 드라이버가 설치되어 있는지 확인하는 방법

(IP보기클릭)123.111.***.***

귀찮더라도, 가능하면 드라이버 업데이트를 꼬박꼬박 잘 해줘야 하는 이유죠.

(IP보기클릭)220.125.***.***

휴 항상 최신이여서 5.17 버젼이네

(IP보기클릭)182.226.***.***

특정 제조사 보드에서만 발생하는 문제일 수도 있지만 이런 건 최신버전 유지한다고 문제되는 경우가 별로 없어서 그냥 해주는게 나음. 윈도 업데이트에서 드라이버도 해주는 경우가 있긴 한데 반드시는 아니라서 직접 확인하고 해줘야됨.

(IP보기클릭)61.73.***.***

윈도우10은 윈도우 업데이트-> 선택적 업데이트 보기에서 설치 가능합니다.

(IP보기클릭)121.133.***.***

저도 안해도 되는 줄 알고 장치 관리자 가봤더니 재부팅하라 해서 재부팅 했습니다.

(IP보기클릭)220.125.***.***

휴 항상 최신이여서 5.17 버젼이네

(IP보기클릭)123.111.***.***

귀찮더라도, 가능하면 드라이버 업데이트를 꼬박꼬박 잘 해줘야 하는 이유죠.

(IP보기클릭)61.82.***.***

(IP보기클릭)61.254.***.***

(IP보기클릭)121.133.***.***

lightlas

저도 안해도 되는 줄 알고 장치 관리자 가봤더니 재부팅하라 해서 재부팅 했습니다. | 21.09.18 11:02 | | |

(IP보기클릭)61.254.***.***

아 그러네요. 재부팅 강제는 아니지만, 재부팅 해야 업데이트가 적용되기 시작하는군요 | 21.09.18 11:06 | | |

(IP보기클릭)39.122.***.***

(IP보기클릭)116.127.***.***

장치관리자 - 보안장치 - AMD DSP 11.0 Device가 없으면 칩셋드라이버를 설치 안 했을 수도... https://www.amd.com/ko/support 여기 들어가셔서 칩셋드라이버 설치 하세요. | 21.09.18 11:23 | | |

(IP보기클릭)39.122.***.***

감사합니다 | 21.09.18 11:35 | | |

(IP보기클릭)182.226.***.***

드라이버 설치가 안 되어있으면 '알 수 없는 장치' 등으로 표시되거나 아얘 안보이는 경우도 있음. | 21.09.18 11:43 | | |

(IP보기클릭)121.187.***.***

(IP보기클릭)49.142.***.***

(IP보기클릭)182.226.***.***

Lime Leaf

특정 제조사 보드에서만 발생하는 문제일 수도 있지만 이런 건 최신버전 유지한다고 문제되는 경우가 별로 없어서 그냥 해주는게 나음. 윈도 업데이트에서 드라이버도 해주는 경우가 있긴 한데 반드시는 아니라서 직접 확인하고 해줘야됨. | 21.09.18 11:29 | | |

(IP보기클릭)119.64.***.***

원문 보니까 특정 제조사 문제가 아니라 AMD CPU 전체에 있는 취약점입니다. 라이젠 1000~5000번대, 쓰레드리퍼 등등 전부 패치해야 해요. | 21.09.18 14:46 | | |

(IP보기클릭)61.73.***.***

윈도우10은 윈도우 업데이트-> 선택적 업데이트 보기에서 설치 가능합니다.

(IP보기클릭)175.206.***.***

(IP보기클릭)183.105.***.***

(IP보기클릭)182.226.***.***

아무리 그래도 20년째 주요 아키텍쳐 변화 없이 성능만을 개선시켜왔었던 인텔 취약점보다는 적음. 지금이야 인텔도 아키텍쳐 갈아엎어서 개선됐지만. | 21.09.18 15:58 | | |

(IP보기클릭)211.203.***.***

(IP보기클릭)211.219.***.***

(IP보기클릭)58.126.***.***

(IP보기클릭)175.120.***.***

psp는 윈도우 디펜더 끄고 설치하니 성공했고 pci는 https://coolenjoy.net/bbs/pds/139371?sfl=wr_subject 요기 참고해서 성공했습니다 | 21.09.18 14:10 | | |

(IP보기클릭)58.126.***.***

감사합니다! | 21.09.18 14:37 | | |

(IP보기클릭)221.159.***.***

(IP보기클릭)103.212.***.***