Intel SPI Flash Flaw Lets Attackers Alter or delete. BIOS/UEFI Firmware

Intel has addressed a vulnerability in the configuration of several CPU series that allow an attacker to alter the behavior of the chip's SPI Flash memory —a mandatory component used during the boot-up process [1, 2, 3].

According to Lenovo, who recently deployed the Intel fixes, "the configuration of the system firmware device (SPI flash) could allow an attacker to block BIOS/UEFI updates, or to selectively erase or corrupt portions of the firmware."

Lenovo engineers say "this would most likely result in a visible malfunction, but could in rare circumstances result in arbitrary code execution."

Intel deployed fixes for this vulnerability (CVE-2017-5703) on April 3. The chipset maker says the following CPU series utilize unsafe opcodes that allow local attackers to take advantage of this security bug:

8th generation Intel® Core™ Processors

7th generation Intel® Core™ Processors

6th generation Intel® Core™ Processors

5th generation Intel® Core™ Processors

Intel® Pentium® and Celeron® Processor N3520, N2920, and N28XX

Intel® Atom™ Processor x7-Z8XXX, x5-8XXX Processor Family

Intel® Pentium™ Processor J3710 and N37XX

Intel® Celeron™ Processor J3XXX

Intel® Atom™ x5-E8000 Processor

Intel® Pentium® Processor J4205 and N4200

Intel® Celeron® Processor J3455, J3355, N3350, and N3450

Intel® Atom™ Processor x7-E39XX Processor

Intel® Xeon® Scalable Processors

Intel® Xeon® Processor E3 v6 Family

Intel® Xeon® Processor E3 v5 Family

Intel® Xeon® Processor E7 v4 Family

Intel® Xeon® Processor E7 v3 Family

Intel® Xeon® Processor E7 v2 Family

Intel® Xeon® Phi™ Processor x200

Intel® Xeon® Processor D Family

Intel® Atom™ Processor C Series

The bug has received a severity score of 7.9 out of 10 on the CVSSv3 scale. Intel said it discovered the issue internally.

"Issue is root-caused, and the mitigation is known and available," the company said in a security advisory. "To Intel’s knowledge, the issue has not been seen externally."

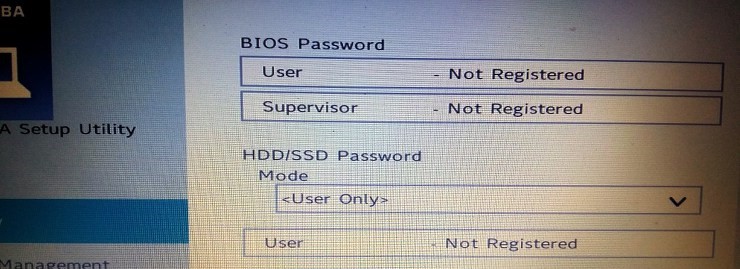

Intel has released updates that PC and motherboard vendors are expected to deploy as firmware patches or BIOS/UEFI updates.

========================================================

인텔에서 CPU 칩의 SPI Flash 메모리의 동작을 공격자가 변경할 수 있도록 하는 보안 취약점을 공개하였습니다. CPU 칩의 SPI Flash 메모리는 PC가 부팅되는 동안 사용되는 필수적인 요소입니다.

최근 인텔의 CPU 패치를 설치한 레노버에 따르면, 시스템 펌웨어 장치인 SPI Flash의 구성을 통해 공격자가 BIOS/UEFI 업데이트를 차단하거나, 일부를 선택적으로 지워버릴 수 있도록 하는 취약점이라고 합니다.

레노버의 엔지니어는 이 경우 대부분 눈에 보이는 오작동이 (부팅이 안됨) 발생할 수 있지만, 드문 경우 임의의 코드 실행이 발생할 수 있다고 하였습니다. 즉, 임의의 코드 실행이라는 보안 문제가 있는 것입니다.

인텔에서는 CVE-2017-5703이라고 이름 붙인 이번 보안 취약점에 대한 보안 패치를 지난 4월 3일에 발표하였습니다. 칩셋 제조사들은 다음의 CPU들이 공격자가 이 보안 취약점을 악용할 수 있도록 하기에 안전하지 않다고 합니다.

- 8세대 인텔 코어 프로세서 <커피레이크 / 카비레이크 리프레시>

- 7세대 인텔 코어 프로세서 <카비레이크>

- 6세대 인텔 코어 프로세서 <스카이레이크>

- 5세대 인텔 코어 프로세서 <브로드웰>

- 인텔 펜티엄 / 셀러론 프로세서 N3520, N2920, N28XX

- 인텔 펜티엄 프로세서 J3710, N37XX

- 인텔 펜티엄 프로세서 J4205, N4200

- 인텔 셀러론 프로세서 J3XXX

- 인텔 셀러론 프로세서 J3455, J3355, N3350, N3450

- 인텔 아톰 프로세서 x7-Z8XXX, x5-8XXX 패밀리

- 인텔 아톰 프로세서 x5-E8000

- 인텔 아톰 프로세서 x7-E39XX

- 인텔 아톰 프로세서 C 시리즈

- 인텔 제온 스케일러블(Scalable; 확장형) 프로세서

- 인텔 제온 프로세서 E3 v6 패밀리

- 인텔 제온 프로세서 E3 v5 패밀리

- 인텔 제온 프로세서 E7 v4 패밀리

- 인텔 제온 프로세서 E7 v3 패밀리

- 인텔 제온 프로세서 E7 v2 패밀리

- 인텔 제온 파이(Phi) 프로세서 x200

- 인텔 제온 프로세서 D 패밀리

이번 보안 취약점은 CVSSv3의 보안 취약점 심각도에서 10점 만점에 7.9점을 받았습니다.

인텔은 PC와 메인보드 제조사의 펌웨어 패치 또는 BIOS/UEFI 업데이트를 통해 보안 패치가 배포될 예정이라고 발표했습니다.

번역 출처: http://la-nube.tistory.com/385 [la Nube's Lab. | 라 누베 연구소] =

(IP보기클릭)1.224.***.***

링크된 영어기사 보니까 인텔이 자체적으로 발견한 보안취약점이고 패치 다 끝났다고 하는데 그부분은 한글기사에서 쏙 빠져있네.

(IP보기클릭)173.244.***.***

기사에 따르면 패치는 완성이 되었고 업체에는 4월 3일에 패치 공개를 했으며, 이제 이걸 메인보드 제조사들이 BIOS 업데이트를 통하여 사용자들에게 배포하기만을 기다리는 단계입니다. 저는 "완성"이라는 의미로 "끝났다"라는 표현을 쓴건데 그게 오해의 여지가 있었네요.

(IP보기클릭)221.140.***.***

하스웰이라 살았다

(IP보기클릭)121.158.***.***

패치 됐다는게 아니라 패치 배포할거라는거 아닌가요?

(IP보기클릭)1.254.***.***

(IP보기클릭)218.39.***.***

네 | 18.04.16 15:09 | | |

(IP보기클릭)1.224.***.***

링크된 영어기사 보니까 인텔이 자체적으로 발견한 보안취약점이고 패치 다 끝났다고 하는데 그부분은 한글기사에서 쏙 빠져있네.

(IP보기클릭)121.158.***.***

바베큐맛프링글스

패치 됐다는게 아니라 패치 배포할거라는거 아닌가요? | 18.04.16 15:46 | | |

(IP보기클릭)173.244.***.***

인간이야

기사에 따르면 패치는 완성이 되었고 업체에는 4월 3일에 패치 공개를 했으며, 이제 이걸 메인보드 제조사들이 BIOS 업데이트를 통하여 사용자들에게 배포하기만을 기다리는 단계입니다. 저는 "완성"이라는 의미로 "끝났다"라는 표현을 쓴건데 그게 오해의 여지가 있었네요. | 18.04.16 15:58 | | |

(IP보기클릭)27.126.***.***

문제는 하스웰과 보드를 공유하는 브로드웰입니다. 당시 쓰던 보드는 멜트다운이고 스펙터고 패치 잘 안 해주던데요. 이것도 뭐... 아무리 산 사람이 많지 않다고 하더라도 문제는 문제죠. | 18.04.16 20:13 | | |

(IP보기클릭)125.128.***.***

(IP보기클릭)175.223.***.***

(IP보기클릭)45.112.***.***

(IP보기클릭)221.151.***.***

(IP보기클릭)221.151.***.***

게다가 좋은 성능을 위해서라면 보안같은 사소한 것쯤은 무시해도 상관없잖아? 어차피 게임은 인텔~~! | 18.04.16 15:50 | | |

(IP보기클릭)27.126.***.***

이분 반어법 쓰신 듯... | 18.04.16 20:14 | | |

(IP보기클릭)221.140.***.***

하스웰이라 살았다

(IP보기클릭)211.189.***.***

(IP보기클릭)211.186.***.***

(IP보기클릭)59.19.***.***

(IP보기클릭)125.130.***.***

(IP보기클릭)125.209.***.***

(IP보기클릭)122.42.***.***