[{"keyword":"\ubd89\uc740\uc0ac\ub9c9","rank":0},{"keyword":"\ud2b8\ub9ad\uceec","rank":0},{"keyword":"\ube14\ub8e8\uc544\uce74","rank":2},{"keyword":"\uccb4\uc778\uc18c\ub9e8","rank":-1},{"keyword":"\uba85\uc870","rank":-1},{"keyword":"\ubc84\ud29c\ubc84","rank":1},{"keyword":"\uc820\ub808\uc2a4","rank":1},{"keyword":"\ub358\ud30c","rank":-2},{"keyword":"\uc2a4\ud0c0\ub808\uc77c","rank":2},{"keyword":"\ub358\uc804\ubc25","rank":"new"},{"keyword":"\ub9bc\ubc84\uc2a4","rank":-2},{"keyword":"\ubd89\uc740","rank":-2},{"keyword":"\uc18c\uc804","rank":0},{"keyword":"\ucf04\uc774\uce58","rank":-2},{"keyword":"\uc6d0\uc2e0","rank":-1},{"keyword":"\uc18c\uc8042","rank":0},{"keyword":"\uccb4\uc778\uc18c","rank":1},{"keyword":"\uc8e0\uc8e0","rank":"new"},{"keyword":"\uc6d0\ud53c\uc2a4","rank":-2},{"keyword":"\uc720\ud76c\uc655","rank":"new"},{"keyword":"\uccb4\uc778","rank":0},{"keyword":"\ub9d0\ub538","rank":-7}]

(IP보기클릭)39.7.***.***

대학에서 cpu배울때 적당히 예측으로 캐시값 참조해서 cpu속도 올린다는 개념이 좀 맘에 안들긴 했었는데 이것도 악용당할 여지가 있었구나

(IP보기클릭)68.34.***.***

스펙터는 전 프로세서 다 해당됩니다.

(IP보기클릭)68.34.***.***

스펙터 공격은 멜트다운공격 보다 상대적으로 어려운 공격이라고 하더군요. 멜트다운 공격 논문을 읽어보니 대략적으로 이런공격인것같습니다. 1. TLB 타이밍 특성을 숙지한다. 맵핑되지 않은 메모리에 강제로 엑세스 하면 Invalid Address콜이 돌아온다. 매핑된 메모리에 강제로 엑세스 하면 Access Violation콜이 돌아온다. 그리고 매핑된 메모리에 강제로 엑세스 하면 콜이 매핑되어있지 않은 메모리에 엑세스 할때보다 빠르게 돌아온다. 2. 일부러 유저영역에서 커널영역 메모리를 호출후 프로세서의 Access Violation과 Invalid Address콜 까지의 프로세싱 시간을 측정한다.(try -> except 핸들 시간을 측정) 3. 일부러 유저영역에서 커널영역 메모리를 호출시켜(try), 다른 예외 처리(except)처리를 지연시킨다. 4. 다른 스레드를 이용하여 커널영역 테이블체크해 간다. 이때, 매핑된 메모리영역은 리턴이 빠르기때문에 이 속력으로 해당 영역이 매핑되있는(즉, OS에서 사용중인 영역)지를 판정을 내린다. 커널영역 메모리 테이블과 유저영역 메모리 테이블 을 구분하는 프로세서는 유저영역에서 커널영역으로 강제로 들어갈시에 시간이 2에서 측정한 시간보다 일반적으로 더걸릴수도 있다(즉, 2에서 측정한 시간보다 덜걸릴수도 있는데 이때는 인텔프로세서를 제외한 프로세서도 접근이 가능) 5. 인텔의 커널영역과 유저영역을 구분하지 않는 고속 메모리 접근기술(Intel TSX)를 이용하여 거의 100%의 확률로 여러번 커널영역을 예외 처리(except)에 걸릴때까지 체크해나간다.(TSX의 메모리 엑세스 속도는 일반적인 메모리 엑세스 처리의 약 10분의 1수준) 더욱 심각한건 이 커널영역 서치중에 메인스레드가 예외처리에 도달하기전에 Handle_abort를 콜하면, 예외 처리에 걸리지 않는다. (즉, 이용자가 눈치챌수도 없다.) 또한 TSX를 이용할시에 맵핑된 메모리 접근과 맵핑되지 않은 메모리 접근의 구분이 훨씬더 용이하다. TSX기술을 이용할시 매핑된 메모리와 매핑되지 않는 메모리의 접근시 시간차이가 약 15%이상 이며(일반적으론 1%내), 이 타이밍이 굉장히 안정적이라 해커들이 매핑되있는 영역인지 안된영역인지 구분하기 매우 쉬워진다. 이러기 때문에 멜트다운버그는 '인텔만'의 문제가 되는듯합니다;;

(IP보기클릭)68.34.***.***

비유 하자면 도둑들이 집입구 부수는걸 보고 주인이 경찰에 신고하면, 인텔을 제외한 프로세서에선, 경찰이 신고받고 오는 시간보다 도둑들이 집입구 부수는게 시간이 더 오래 걸려서 경찰이 도둑들을 잡을수 있지만, 인텔 프로세서에선 프로세서가 도둑들한테 엄청나게 빠르게 입구를 뚫을수있는 툴을 준셈이네요

(IP보기클릭)125.131.***.***

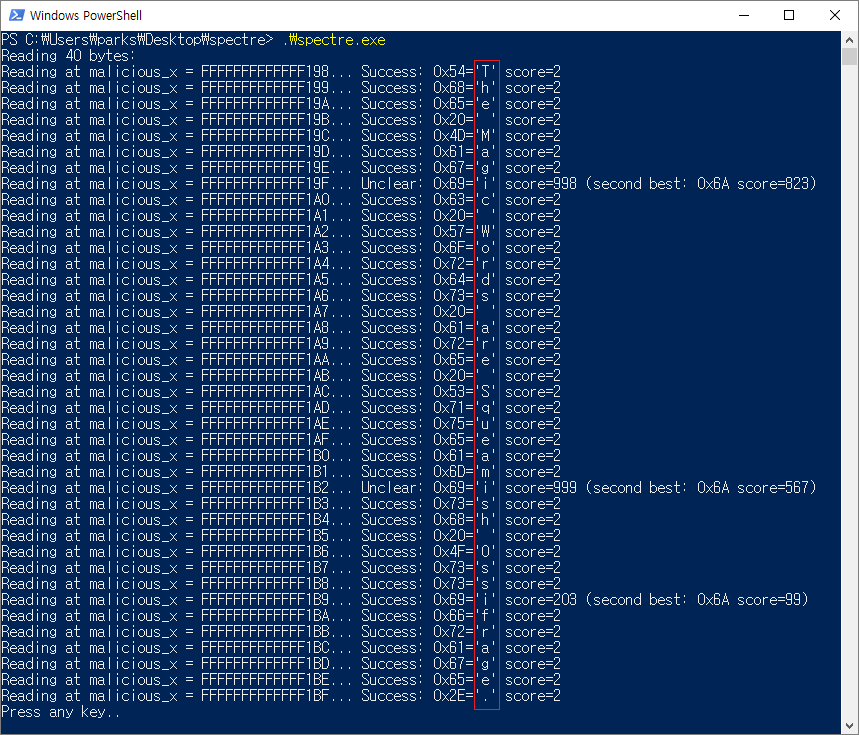

인텔만 해당되는건 멜트다운 버그, 캐시를 사용하는 모든 CPU에 해당되는 버그는 스펙터 버그로, 치명적인건 멜트다운이지만, 스펙터도 나름 취약점 중 하나임요. 이건 스펙터 버그에 취약한지 여부를 알려주는 툴.

(IP보기클릭)125.131.***.***

(IP보기클릭)211.210.***.***

수정할께요. 링크 끝에 --가 있는데 이걸 루리웹이 지워버리네요. | 18.01.05 10:15 | | |

(IP보기클릭)211.210.***.***

수정 완료 | 18.01.05 10:17 | | |

(IP보기클릭)39.7.***.***

대학에서 cpu배울때 적당히 예측으로 캐시값 참조해서 cpu속도 올린다는 개념이 좀 맘에 안들긴 했었는데 이것도 악용당할 여지가 있었구나

(IP보기클릭)61.36.***.***

(IP보기클릭)68.34.***.***

스펙터 공격은 멜트다운공격 보다 상대적으로 어려운 공격이라고 하더군요. 멜트다운 공격 논문을 읽어보니 대략적으로 이런공격인것같습니다. 1. TLB 타이밍 특성을 숙지한다. 맵핑되지 않은 메모리에 강제로 엑세스 하면 Invalid Address콜이 돌아온다. 매핑된 메모리에 강제로 엑세스 하면 Access Violation콜이 돌아온다. 그리고 매핑된 메모리에 강제로 엑세스 하면 콜이 매핑되어있지 않은 메모리에 엑세스 할때보다 빠르게 돌아온다. 2. 일부러 유저영역에서 커널영역 메모리를 호출후 프로세서의 Access Violation과 Invalid Address콜 까지의 프로세싱 시간을 측정한다.(try -> except 핸들 시간을 측정) 3. 일부러 유저영역에서 커널영역 메모리를 호출시켜(try), 다른 예외 처리(except)처리를 지연시킨다. 4. 다른 스레드를 이용하여 커널영역 테이블체크해 간다. 이때, 매핑된 메모리영역은 리턴이 빠르기때문에 이 속력으로 해당 영역이 매핑되있는(즉, OS에서 사용중인 영역)지를 판정을 내린다. 커널영역 메모리 테이블과 유저영역 메모리 테이블 을 구분하는 프로세서는 유저영역에서 커널영역으로 강제로 들어갈시에 시간이 2에서 측정한 시간보다 일반적으로 더걸릴수도 있다(즉, 2에서 측정한 시간보다 덜걸릴수도 있는데 이때는 인텔프로세서를 제외한 프로세서도 접근이 가능) 5. 인텔의 커널영역과 유저영역을 구분하지 않는 고속 메모리 접근기술(Intel TSX)를 이용하여 거의 100%의 확률로 여러번 커널영역을 예외 처리(except)에 걸릴때까지 체크해나간다.(TSX의 메모리 엑세스 속도는 일반적인 메모리 엑세스 처리의 약 10분의 1수준) 더욱 심각한건 이 커널영역 서치중에 메인스레드가 예외처리에 도달하기전에 Handle_abort를 콜하면, 예외 처리에 걸리지 않는다. (즉, 이용자가 눈치챌수도 없다.) 또한 TSX를 이용할시에 맵핑된 메모리 접근과 맵핑되지 않은 메모리 접근의 구분이 훨씬더 용이하다. TSX기술을 이용할시 매핑된 메모리와 매핑되지 않는 메모리의 접근시 시간차이가 약 15%이상 이며(일반적으론 1%내), 이 타이밍이 굉장히 안정적이라 해커들이 매핑되있는 영역인지 안된영역인지 구분하기 매우 쉬워진다. 이러기 때문에 멜트다운버그는 '인텔만'의 문제가 되는듯합니다;;

(IP보기클릭)68.34.***.***

CBear

비유 하자면 도둑들이 집입구 부수는걸 보고 주인이 경찰에 신고하면, 인텔을 제외한 프로세서에선, 경찰이 신고받고 오는 시간보다 도둑들이 집입구 부수는게 시간이 더 오래 걸려서 경찰이 도둑들을 잡을수 있지만, 인텔 프로세서에선 프로세서가 도둑들한테 엄청나게 빠르게 입구를 뚫을수있는 툴을 준셈이네요 | 18.01.05 11:06 | | |

(IP보기클릭)125.143.***.***

(IP보기클릭)211.210.***.***

음..업성요. 소스코드는 플랫폼 중립적이니 맥 개발자가 계시다면 빌드할 수 있겠죠. | 18.01.05 11:13 | | |

삭제된 댓글입니다.

(IP보기클릭)68.34.***.***

KuRuCuLu

스펙터는 전 프로세서 다 해당됩니다. | 18.01.05 11:29 | | |

(IP보기클릭)125.131.***.***

KuRuCuLu

인텔만 해당되는건 멜트다운 버그, 캐시를 사용하는 모든 CPU에 해당되는 버그는 스펙터 버그로, 치명적인건 멜트다운이지만, 스펙터도 나름 취약점 중 하나임요. 이건 스펙터 버그에 취약한지 여부를 알려주는 툴. | 18.01.05 13:00 | | |

(IP보기클릭)211.46.***.***

인텔은 거의 무조건 뚫립니다. AMD는 확률 0에 가깝게 안뚫린다고 하더군요. | 18.01.05 15:26 | | |

(IP보기클릭)211.210.***.***

페넘II, 불도저 뚫렸다는 소식입니다. http://www.hwbattle.com/bbs/board.php?bo_table=cpumbram&wr_id=97117 | 18.01.05 15:28 | | |

(IP보기클릭)211.46.***.***

스펙터가 약간 확률에 의존하는 공격방식이라 뚫리긴 뚫려요. 확정적으로 뚫리냐 아니냐의 차이죠 | 18.01.05 15:32 | | |

(IP보기클릭)211.210.***.***

그 확률이라는 게 뚫렸다가 안 뚫렸다가 하는 게 아닙니다. 일단 뚫리면 뚫린 거고, 거기서 100% 정확한 데이터를 가져올 수 있느냐 아니냐의 차이입니다. 저 테스트 프로그램에서 스코어를 산정하는 이유가 그겁니다. | 18.01.05 15:42 | | |

(IP보기클릭)121.136.***.***

일단 저는 안뚫렸네요. 페넘2라도 조금씩 다를 수도 있을까요. | 18.01.05 19:25 | | |

(IP보기클릭)223.62.***.***

흠터레스팅.. | 18.01.05 19:43 | | |

(IP보기클릭)125.131.***.***

AMD 고다바리(A10-7870K) 에서 테스트 해봤는데 안 뚫림.

(IP보기클릭)223.62.***.***

오.. 안 뚫리는 건 처음보네요. | 18.01.05 14:03 | | |

(IP보기클릭)211.36.***.***

아마 이 코드가 인텔 CPU를 뚫은 버전이어서 그런듯요. AMD도 난이도가 올라가긴 하겠지만 불가능한게 아니라고 했으니 패치가 나오긴 해야될듯 | 18.01.05 14:36 | | |

(IP보기클릭)125.131.***.***

....이 아니라, 현재 AMD는 APU 라인업 제외다고 다 털렸다 함; 아랫글에 라이젠도 털린거 보니 APU구조상 안털리는 듯. | 18.01.05 16:20 | | |

(IP보기클릭)121.183.***.***

Intel Core i5 2500로 스펙터 공격 취약성 확인해봤는데, 샌디브릿지 계열은 사망..... ㅇㅁㅇ;;;;;;;;

(IP보기클릭)211.110.***.***

(IP보기클릭)211.210.***.***

개인은 운영체제 보안 업데이트나 메인보드 펌웨어 업데이트만 잘 해 주시면 됩니다. | 18.01.05 14:56 | | |

(IP보기클릭)211.110.***.***

감사합니다 | 18.01.05 14:57 | | |

(IP보기클릭)112.140.***.***

(IP보기클릭)218.48.***.***

(IP보기클릭)211.210.***.***

정보 감사합니다. | 18.01.05 15:57 | | |

(IP보기클릭)221.151.***.***

OS, 백신, 칩셋드라이버 업뎃 해보셨는지요? | 18.01.06 17:02 | | |

(IP보기클릭)222.112.***.***

(IP보기클릭)175.197.***.***

(IP보기클릭)183.99.***.***

(IP보기클릭)218.52.***.***