2018 년 3 월 12 일, AMD는 CTS Labs로부터 일부 AMD 제품과 관련된 보안 취약점에 관한 연락을 받았습니다. 24시간이 채 지나기도 전에 연구 회사는 연구 결과를 공개했습니다. AMD에 있어 보안 및 사용자 데이터 보호는 가장 중요하며, 신속하게 보안연구를 평가하고 필요한 완화 계획을 개발했습니다.

이것은 이 연구에 대한 최초의 공개 업데이트이며 계획된 완화 조치뿐만 아니라 문제에 대한 기술적 평가를 모두 포함합니다.

서드파티가 밝힌 보안문제는 AMD "Zen" CPU 아키텍처 또는 2018년 1월 3일 공개 된 Google Project Zero 취약점과 관련이 없습니다. 대신 이러한 문제는 내장 보안 제어 프로세서를 관리하는 펌웨어(AMD Secure Processor)와 AMD프로세서를 지원하는 AM4 및 TR4 소켓을 사용하는 데스크톱 플랫폼 칩셋과 관련된 것입니다.

아래에서보다 자세하게 설명하겠지만, AMD는 신속하게 평가를 완료했으며 완화 계획을 개발하고 준비하는 과정에 있습니다.

중요한 점은 이 연구에서 제기 된 모든 문제는 시스템에 대한 제한 없는 접근과 삭제 권한을 실제 부여하는 종류의 권한 획득, 컴퓨터의 파일 또는 폴더를 생성하거나 변경하는 것뿐만 아니라 모든 설정 변경 같은 관리자 권한을 통한 시스템 접근이 필요합니다.

허가받지 않은 관리자 액세스 권한을 얻은 모든 공격자는 본 연구에서 확인된 공격 범위를 훨씬 능가하는 광범위한 공격을 할 수 있습니다.

또한, 현대의 모든 운영체제 및 엔터프라이즈급 하이퍼바이저에는 윈도우 환경에서의 Microsoft Windows Credential Guard와 같은 많은 효과적인 보안 제어 기능을 통해 이러한 보안 문제에 영향을 미치는 권한 없는 관리 액세스를 얻는 것을 방지합니다.

이러한 문제를 성공적으로 악용하는 데 따른 어려움을 설명하는 유용한 정보는 그들의 발견을 확인하기 위해 제 3자 연구원으로 계약된 독립적인 보안 연구 회사인 Trail of Bits의 게시물에서 찾을 수 있습니다. (https://blog.trailofbits.com/2018/03/15/amd-flaws-technical-summary/)

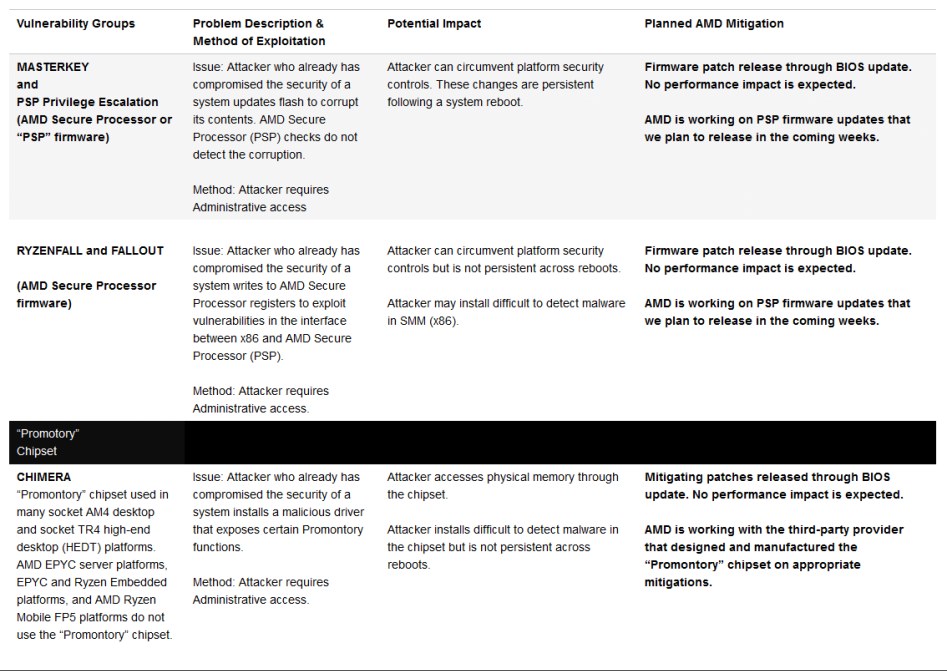

식별된 보안 문제는 크게 세 가지 범주로 분류할 수 있습니다. 아래 표는 범주, AMD의 영향 평가 및 계획된 조치를 설명합니다.

|

취약점 그룹 |

문제점 설명 및 공격 방법 |

가능한 영향 |

AMD의 완화 계획 |

|

MASTERKEY and PSP Privilege Escalation (AMD Secure Processor or “PSP” firmware)

마스터키와 PSP권한 상승 |

문제점 : 이미 시스템 보안을 손상시킨 공격자는 플래시를 업데이트하여 시스템 내부를 손상할 수 있습니다. AMD 보안 프로세서 (PSP) 검사는 손상을 감지하지 못합니다.

방법 : 공격자에게 관리자 권한이 필요합니다. |

공격자는 플랫폼 보안 제어를 우회 할 수 있습니다.

이러한 변경 사항은 시스템 재부팅 후에도 지속됩니다. |

BIOS 업데이트를 통한 펌웨어 패치 배포. 예상되는 성능 영향은 없습니다. AMD는 앞으로 몇 주 안에 출시 할 예정인 PSP 펌웨어 업데이트 작업을 하고 있습니다. |

|

RYZENFALL and FALLOUT (AMD Secure Processor firmware) 라이젠 폴과 폴아웃 |

문제점 : 이미 시스템의 보안을 손상시킨 공격자가 x86 보안 프로세서(AMD Secure Processor)에 등록하여 x86 및 AMD Secure Processor (PSP) 간의 인터페이스 취약점을 악용합니다. 방법 : 공격자에게 관리자 권한이 필요합니다. |

공격자는 플랫폼 보안 제어를 우회 할 수 있지만 재부팅 할 때마다 지속되지는 않습니다.

공격자는 SMM(x86)에서 탐지하기 어려운 멀웨어를 설치 할 수 있습니다. |

BIOS 업데이트를 통한 펌웨어 패치 배포. 예상되는 성능 영향은 없습니다. AMD는 앞으로 몇 주 안에 출시 할 예정인 PSP 펌웨어 업데이트 작업을 하고 있습니다. |

|

“Promotory” 칩셋 |

|||

|

CHIMERA 키메라 "Promontory"칩셋은 많은 소켓 AM4 데스크탑 및 소켓 TR4 하이 엔드 데스크탑 (HEDT) 플랫폼에 사용됩니다.

AMD EPYC서버 플랫폼, EPYC 및 Ryzen 임베디드 플랫폼, AMD Ryzen Mobile FP5 플랫폼은 “Promontory"칩셋을 사용하지 않습니다. |

문제 : 이미 시스템의 보안을 손상시킨 공격자는 특정 Promontory 기능을 노출하는 악의적인 드라이버를 설치할 수 있습니다.

방법 : 공격자에게 관리자 권한이 필요합니다. |

공격자는 칩셋을 통해 물리적 메모리에 액세스 합니다.

공격자가 칩셋에 감지하기 어려운 멀웨어를 설치하지만 재부팅 시 지속적으로 유지되지는 않습니다. |

BIOS 업데이트를 통한 펌웨어 패치 배포. 예상되는 성능 영향은 없습니다. AMD는 적절한 완화 조치를 위해 "Promontory"칩셋을 설계하고 제조한 타사 공급 업체와 협력하고 있습니다. |

AMD는 몇 주 내에 이러한 문제에 대한 분석 및 관련 완화 계획에 대한 추가 업데이트를 제공할 것입니다.

(IP보기클릭)27.179.***.***

허가받지 않은 관리자 액세스 권한을 얻은 모든 공격자는 본 연구에서 확인된 공격 범위를 훨씬 능가하는 광범위한 공격을 할 수 있습니다. ㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋ 당연한 소리긴 한데 ㅋㅋㅋㅋㅋㅋㅋㅋㅋ

(IP보기클릭)1.224.***.***

CTS-Lab: "당신 집열쇠를 도둑이 훔쳐가면 그 도둑은 당신 집 젓가락을 훔쳐갈 수 있습니다!!" AMD: ".......아니 뭐 틀린 말은 아닌데 보통은 TV나 귀금속 같은걸 훔쳐가려 하지 않을까나;;;;?"

(IP보기클릭)27.179.***.***

진짜 당연한 소린데 이걸 굳이 이렇게 설명해주는걸 보니 세삼 웃음밖에 안나오네요. 진짜 도대체 그놈들은 뭘 보안결함이라 우기고 싶었던걸까.

(IP보기클릭)1.224.***.***

뿐만 아니라 네 가지 카테고리 중 셋은 그냥 시스템 리부트하면 무효화. 시스템 리부트해도 무효화 안되는 한 가지는 바이오스까지 해킹해야 성립이 되는 녀석임.

(IP보기클릭)175.223.***.***

진짜 이 정도면 인텔에서 돈 받았내 라고 해도 될듯

(IP보기클릭)163.152.***.***

(IP보기클릭)27.126.***.***

진짜로 이 건을 대문짝만하게 붙여놓고 AMD 주가는 0달러라고 큰소리치던 투기꾼이 있었죠. | 18.03.21 15:21 | | |

(IP보기클릭)61.77.***.***

(IP보기클릭)175.223.***.***

(IP보기클릭)1.224.***.***

루리웹-983808695

뿐만 아니라 네 가지 카테고리 중 셋은 그냥 시스템 리부트하면 무효화. 시스템 리부트해도 무효화 안되는 한 가지는 바이오스까지 해킹해야 성립이 되는 녀석임. | 18.03.21 14:16 | | |

(IP보기클릭)27.179.***.***

허가받지 않은 관리자 액세스 권한을 얻은 모든 공격자는 본 연구에서 확인된 공격 범위를 훨씬 능가하는 광범위한 공격을 할 수 있습니다. ㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋ 당연한 소리긴 한데 ㅋㅋㅋㅋㅋㅋㅋㅋㅋ

(IP보기클릭)27.179.***.***

세피넬리아

진짜 당연한 소린데 이걸 굳이 이렇게 설명해주는걸 보니 세삼 웃음밖에 안나오네요. 진짜 도대체 그놈들은 뭘 보안결함이라 우기고 싶었던걸까. | 18.03.21 14:15 | | |

(IP보기클릭)1.224.***.***

세피넬리아

CTS-Lab: "당신 집열쇠를 도둑이 훔쳐가면 그 도둑은 당신 집 젓가락을 훔쳐갈 수 있습니다!!" AMD: ".......아니 뭐 틀린 말은 아닌데 보통은 TV나 귀금속 같은걸 훔쳐가려 하지 않을까나;;;;?" | 18.03.21 14:22 | | |

(IP보기클릭)175.223.***.***

(IP보기클릭)39.7.***.***

(IP보기클릭)175.200.***.***

(IP보기클릭)175.223.***.***

진짜 이 정도면 인텔에서 돈 받았내 라고 해도 될듯

(IP보기클릭)103.51.***.***

(IP보기클릭)110.4.***.***

(IP보기클릭)103.10.***.***

(IP보기클릭)123.141.***.***

? 떨어졌어요? | 18.03.21 14:48 | | |

(IP보기클릭)103.10.***.***

봣더니 와장창하는 중임.. | 18.03.21 14:49 | | |

(IP보기클릭)1.224.***.***

$12에서 $11 정도로 떨어지긴 했는데, 지난 1년 동안 암드 주식이 $10-$15 사이를 계속 오르락내리락 왔다갔다 했기에 딱히 이 건 때문에 주가가 와장창 했다고 하기는 힘듭니다. 하지만 도움이 되진 않았겠지요. | 18.03.21 15:02 | | |

(IP보기클릭)163.152.***.***

https://www.bloomberg.com/news/articles/2018-03-20/amd-confirms-chip-vulnerability-says-report-exaggerated-danger AMD saw reports of unusual trading activity in its stock about a week ago when an Israeli company called CTS Labs went public with a report on the flaws and has reported it to the relevant authorities. 작전세력 포착해서 신고 들어갔다고 합니다. | 18.03.21 15:06 | | |

(IP보기클릭)27.126.***.***

AMD : 인생은 실전이야 좇만아! | 18.03.21 15:22 | | |

(IP보기클릭)221.165.***.***

정의구현 들어가는 군요. 짝짝짝 | 18.03.21 18:33 | | |

(IP보기클릭)121.162.***.***

(IP보기클릭)110.76.***.***

(IP보기클릭)175.223.***.***

인텔도 같은 문제가 있는데 그 부분 이야기도 안하고 암드만 공격 이 정도면 빼박이 | 18.03.21 14:47 | | |

(IP보기클릭)175.223.***.***

문제는 공개방식 1.AMD에 고지후 24시간만에발표(통상6개월후발표): 사유 1년이넘어뎌 못고칠거야! 몇주안에 고칠수있다고 위에 2. 우린 전문가다 -> 근데 cve등록은 왜안함 -> 할줄모름 -> 전문가라메? 주가조작으로 의심받고있음 | 18.03.21 14:50 | | |

(IP보기클릭)149.248.***.***

아예 없는 취약점은 아닌데, 상당수 과장된게 맞는듯. 위에 열쇠가지고 예시드는데, 좀더 정확한건, 열쇠를 가지고 있으면 자물쇠 자체를 아예 바꿀 수 있는 능력이 주어진다 정도? 보통은 자물쇠를 바꿀때 이 자물쇠가 AMD 측에서 허가한 자물쇠인지 확인 후에 교체를 해야하는데, 이 부분에서 취약점이 있다는거 같네요. | 18.03.21 14:58 | | |

(IP보기클릭)110.76.***.***

amd 글만 봐선 amd secure processor 취약점/결함이라는거 같은데 인텔쪽 관련된 내용은 따로 있는건가요? | 18.03.21 14:59 | | |

(IP보기클릭)1.224.***.***

위에서 "키메라"가 지적하는 것은 Promontory 칩셋의 취약점인데, 이 Promontory 칩셋은 ASMedia의 칩셋의 취약점을 물려받은 것이거든요. 문제는 인텔 보드에서도 ASMedia 칩셋을 사용하고, 때문에 "키메라"가 인텔 보드에서도 유효하답니다. 하지만 이걸 순전히 AMD 보드에서만 일어나는 취약점인것처럼 공개했기에 일부러 AMD를 노린거 아니냐 하는 얘기가 나오는 거지요. | 18.03.21 15:08 | | |

(IP보기클릭)27.126.***.***

이 건은 사실상 AMD에 문제가 있으면 인텔에도 있고 AMD에 문제가 없으면 인텔에도 없는 거라고 봐도 됩니다. ASmedia 칩셋이 어디 한두 군데 쓰이는 게 아니라서. 그리고 관리자 권한을 얻으면 이론상 못할 게 없는지라 거기서부터는 결함이라고 하지도 않습니다. | 18.03.21 15:25 | | |

(IP보기클릭)125.131.***.***

해킹을 하기 위해선 시스템의 헛점을 이용해 관리자 권한을 취득하거나, 혹은 관리자 권한이 필요하지만 없이도 작동하는 버그등을 이용하는 경우가 대부분인데 전제조건이 '관리자 권한 필요' 면 김성모 만화에서 '더 이상 자세한 설명은 생략한다' 급. | 18.03.21 16:01 | | |

(IP보기클릭)110.76.***.***

그럼 저 문제 중에 그것만 인텔에도 공통으로 해당한다는 건가요? | 18.03.21 21:34 | | |

(IP보기클릭)110.76.***.***

관리자 권한이 있다고 그냥 무마가 되면 하드웨어적 시큐리티가 제 역할을 못하는 거죠. 저런 내부적인 보안 프로세서 같은건 더 높은 권한을 가질텐데 그게 관리자 권한으로 뚫린다면 뭔가 문제가 있는걸텐데요. 물론 저 경우가 딱히 크리티컬 한지는 잘 모르겠습니다만, 적어도 저렇게 되도록 의도하지는 않았는데 가능한 상황이고, 그걸 보고 결함이라 하는거겠죠. 게다가 뭐 굳이 이렇게 따지지 않더라도 아무 결함도 아니면 패치를 왜 해요. 뭐 어차피 이런 얘기를 해도 그냥 루리웹이니까 적당히 비추만 더 박히겠지만요. | 18.03.21 21:47 | | |

(IP보기클릭)110.76.***.***

아마 인텔이 작년에 터졌던 me 관련 문제도 어느정도 관련있는 취약점이었던거 같은데 말이죠. 이제와서 찾아보니 이미 그때에도 amd PSP에 대한 얘기가 있었네요. http://www.hwbattle.com/bbs/board.php?bo_table=cpumbram&wr_id=94301 | 18.03.21 21:49 | | |

(IP보기클릭)220.126.***.***

인텔 Me의 경우는 취약점으로 인해서 관리자 권한을 탈취 당한다는 겁니다 https://www.boho.or.kr/search/boardView.do?bulletin_writing_sequence=25689&queryString=cGFnZT0xJnNvcnRfY29kZT0mc2VhcmNoX3NvcnQ9a2V5d29yZCZzZWFyY2hfd29yZD0lRUMlQjclQTglRUMlOTUlQkQlRUMlQTAlOTA= | 18.03.21 22:53 | | |

(IP보기클릭)121.171.***.***

관리자 권한이란 것이 하드웨어 시큐리티까지 우회 가능 한 권한입니다. 바이오스나 윈도우의 비밀번호 변경이나 초기화 또는 비밀번호를 걸거나 비밀번호 없이 로그인하게 만드는 것 모두 관리자 권한이 있기에 가능한 겁니다. 본문에서도 말했듯이 관리자 권한을 탈취한 경우 온갖 방법의 공격이 가능하고 이건 인텔이든 ARM이든 AMD든 마찬가지입니다. 취약점을 통해 관리자 권한을 얻는게 해킹의 최종 목표라고 해도 과언이 아니죠. 커스텀 바이오스를 사용하면 스카이레이크의 경우 논K프로세서에서 오버가 가능하게 만들 수도 있고 Z270보드에서 작동해서는 안되는 커피레이크 프로세서를 작동시킬 수도 있습니다. 이 경우 오작동으로 인한 고장은 모두 사용자 책임이 되죠. 이것들 모두 제조사가 의도하지 않은 하드웨어 작동인데 이걸 가지고 CPU나 칩셋 결함이라고 하진 않습니다. 다만 시스템에 관리자 권한으로 하드웨어레벨에서 심어진 멀웨어를 운영체제나 이미 멀웨어가 심어진 하드웨어가 감지하는 것은 어렵습니다. 혹시라도 보안이 파훼된 것을 모를 경우 2차적인 피해를 가할 수 있고 이미 공론화되어 악용의 여지가 때문에 패치를 하는 걸로 보입니다. 그리고 2차적인 피해보다 문제인게 애초에 관리자 권한을 탈취당하는 상황입니다. me와 관련된 취약점은 아닌게 작년 5월과 11월 터진건 ME펌웨어로 관리자 권한 없이 관리자 권한을 탈취하는 겁니다. 올해 1월에 터진건 물리적 접근으로 관리자권한을 탈취하는 것입니다. 물리적 접근이 쉽지는 않지만 단순히 접근만 성공하면 별다른 노력없이 너무 쉽게 관리자 권한을 얻고 AMT를 통해 다른 시스템에도 접근을 허용하는 게 문제 된거죠. PSP의 경우도 9월에 비슷한 게 있었고 이게 본문에서 구글프로젝트제로가 말한 취약점입니다. (http://seclists.org/fulldisclosure/2018/Jan/12) 그리고 인텔이나 amdpsp나 모두 패치되었습니다. 칩셋에서 CTS가 문제 삼은 건 ASmedia의 ASM1042, ASM1142, ASM1143 인데 모두 USB컨트롤러입니다. 이 컨트롤러모두 널리 쓰이고 있으며 인텔보드에도 들어갑니다. 거의 모든 usb컨트롤러가 인텔아니면 ASmedia 둘 중 하나쓴다고 보면 됩니다. 특히 ASmedia는 ASUS의 자회사이기 때문에 ASUS에서 많이쓰죠. 게다가 ASM1042는 출시된지 5~6년된 겁니다. 상기 3종의 칩의 결함으로 am4칩셋을 파훼했다면 비슷한 방법으로 다른 보드도 공격가능하겠죠. 물론 관리자권한으로요. | 18.03.22 00:09 | | |

(IP보기클릭)175.117.***.***

(IP보기클릭)27.126.***.***

(IP보기클릭)59.23.***.***

(IP보기클릭)14.52.***.***

물리적으로 AMD 시스템에 맍아서 바이오스 깔고~~~~ 잇힝 해킹했다 후훗 하는거와 마찬가지... 첩보영화를 너무 본듯 | 18.03.21 16:12 | | |

(IP보기클릭)14.52.***.***

(IP보기클릭)223.194.***.***

(IP보기클릭)221.162.***.***

(IP보기클릭)220.93.***.***