(DeepL번역입니다)

Rowhammer는 새로운 공격 방식이 아닙니다.

원래의 DRAM 관련 문제는 2014년에 공개되었으나,

최근 연구에 따르면 동일한 유형의 공격이 이제 최신 GPU에도 적용될 수 있는 것으로 나타났습니다.

공식 사이트인 gddr.fail (네, 실제로 공개를 위해 사용된 도메인 이름입니다)과

Ars Technica에 따르면,

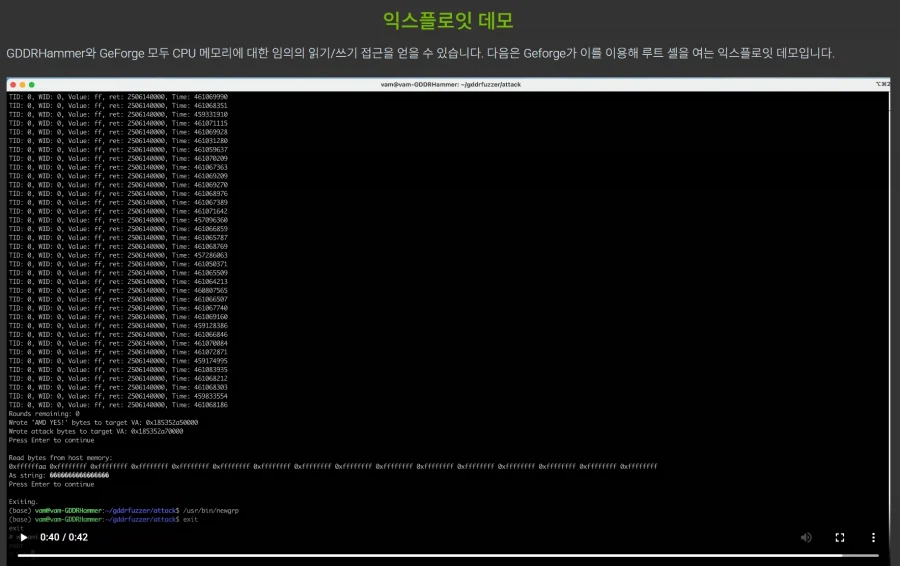

새로운 GDDRHammer 및 GeForge 공격은 GPU 메모리의 비트 반전을 이용해 격리 장벽을 뚫고 호스트 CPU 메모리에 접근한다고 합니다.

이 익스플로잇의 작동 원리

공격자는 인접한 비트가 뒤집힐 때까지 동일한 GDDR6 메모리 행을 지속적으로 공격합니다.

이러한 비트 반전은 GPU가 어떤 메모리에 접근할 수 있는지 알려주는 매핑인 GPU 페이지 테이블을 손상시킬 수 있습니다.

이러한 매핑이 손상되면 GPU가 CPU 메모리로 리디렉션될 수 있으며,

이것이 바로 두 연구팀이 최종 결과를 '시스템 전체의 침해'로 설명하는 이유입니다.

실제로 어떤 GPU들이 영향을 받나요?

Ars에 따르면, 이러한 공개 공격은

GeForce RTX 3060과

암페어(Ampere) 기반 워크스테이션 GPU에서 시연된 반면,

엔비디아의 이전 보안 공지에서는 GDDR6 메모리를 탑재한 RTX A6000을 명시적으로 언급했다.

또한 GDDRHammer 연구 논문은 테스트 대상 RTX A6000 카드의 거의 전부가 실제 사용 환경에서 취약점을 노출했다고 밝히고 있다.

위에서 공유한 한계 사항 발췌문에서 연구진은 RTX 3080, RTX 4060, RTX 4060 Ti, RTX 5050 샘플도 테스트했으나,

해당 그래픽 카드에서는 비트 플립 현상이 관찰되지 않았다고 밝혔습니다.

공개된 GDDRHammer 논문은

또한 테스트한 Ada RTX 6000 GPU에서 유발된 비트 플립이 발견되지 않았다고 밝히며,

GDDR6X가 GDDR6보다 더 강력한 완화 기술을 사용한다고 시사합니다.

NVIDIA는 별도로 GeForce RTX 50 시리즈를 포함한 GDDR7 디바이스가

Rowhammer로부터 간접적으로 보호하는 데 도움이 되는 온다이 ECC를 구현하고 있다고 밝혔으므로,

RTX 50 시리즈 카드가 이 논문들의 영향을 받는 것으로 확인되지는 않았습니다.

이 문제가 걱정되는 사용자는 명령줄에서 ECC를 활성화할 수 있습니다.

공식 gddr.fail의 FAQ와 NVIDIA 모두 이를 문제 완화 방안으로 제시하고 있기 때문입니다.

하지만 사용 가능한 메모리 용량이 줄어들고 성능 저하가 발생하기 때문에,

게임용 PC에 대한 주된 해결책으로 삼지는 않는 것이 좋습니다.

(IP보기클릭)121.144.***.***

(IP보기클릭)218.154.***.***