길어서 읽기 싫은 분들은 맨 아래 세줄요약 있음.

palant라는 아이디로 보안연구자로 활동중인 Wladimir Palant 라는 외국인이 있음.

이분이 우연히 한국 보안 어플리케이션에 흥미를 가짐

(특정 국가 전용 보안 앱인데 사용자가 엄청나게 많아서 관심이 갔다고 함)

그런데 보안 어플의 보안 문제가 예상 외로 조온내 심각하여 열심히 분석해봄.

분석결과가 하도 ㅈ망이라 한국제 다른 앱들도 조사해봤는데 다른 것들도 도찐개찐이어서 충격받음.

이 분이 말씀하시길 취약점들이 상당히 심각한데 그 이유는 주로 아래 같은 문제라고 보았음.

------------------------------------------------------------------------------------------

- C++이 아닌 C로 개발함

(숙련된 개발자가 아니면 버퍼 오버플로 같은 메모리 보안취약점을 다루기 힘든데 숙련자의 코드로 보이지 않는다고)

- C의 최신 컴파일러는 개발자가 놓칠 수 있는 문제를 많이 경고해주지만 보안앱들은 15년 전 Visual Studio에 의존- 인앱 오픈소스 라이브러리도 낡은 버전 투성이임 (최고 10년 이상 업데이트 안 된 것도 있다고)

- 기술적으로 수준 높은 보안이 아닌, 동작을 분석하기 어렵게 감출 뿐인 보안 방식을 선호함

- 한국의 보안 애플리케이션 시장은 사이비적인 면이 있다고 함.

은행은 보안앱만 강제로 깔게 시키면 책임을 사용자나 보안앱에 떠넘길 수 있으며

보안앱은 은행이 하라는 대로만 만들어내면 됨.

이 시스템에서 중요한 것은 기술의 발전보다 보안앱을 무조건 깔게 시키는 것.

------------------------------------------------------------------------------------------

이분은 자기가 찾아낸 다양한 구멍들을 2022년 10월 전반에 제작사에 제보했고

보안 앱 제작사는 일반적으로 90일 안에 문제를 해결하므로

90일의 대처 기간이 끝나면 단계적으로 자기가 찾아낸 내용들을 까발릴 거라고 천명했는데

그 90일이 경과되어 오늘 그 1단계 결과물이 나옴.

영어 되시는 분은 읽어보면 재미있는 내용이 많이 나옴.

(번역앱으로 봐도 프로그래밍 지식 어느 정도 있는 사람은 대충 알만함)

https://palant.info/2023/01/09/touchen-nxkey-the-keylogging-anti-keylogger-solution/

첫 연구 결과물은 라X시큐X의 TouchEn nxKey (키보드 보안입력 솔루션)

PC로 로그인 비번이나 계좌번호, 공인인증서 암호 같은 거 찍을 때 동작하는 그거다.

이 앱에서만 취약점이 7개나 발견되었으며

예시로 암호를 입력하면 사용자를 피싱 사이트로 유도할 수 있는 등 악성코드를 삽입하는 방법을 일부만 소개함.

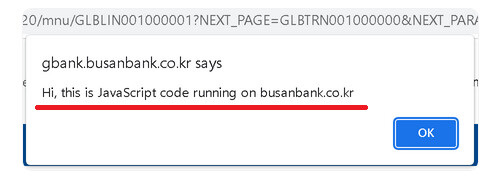

(저 빨간 밑줄친 부분이 연구자가 임의로 넣은 메시지.

임의의 자바스크립트 코드를 삽입할 수 있음을 보여주는 예시이며

저 예시를 회피할 수 있는 수단은 현재 한국의 어느 은행사이트도 없다고 밝힘)

이분이 특히 우려하신 부분이

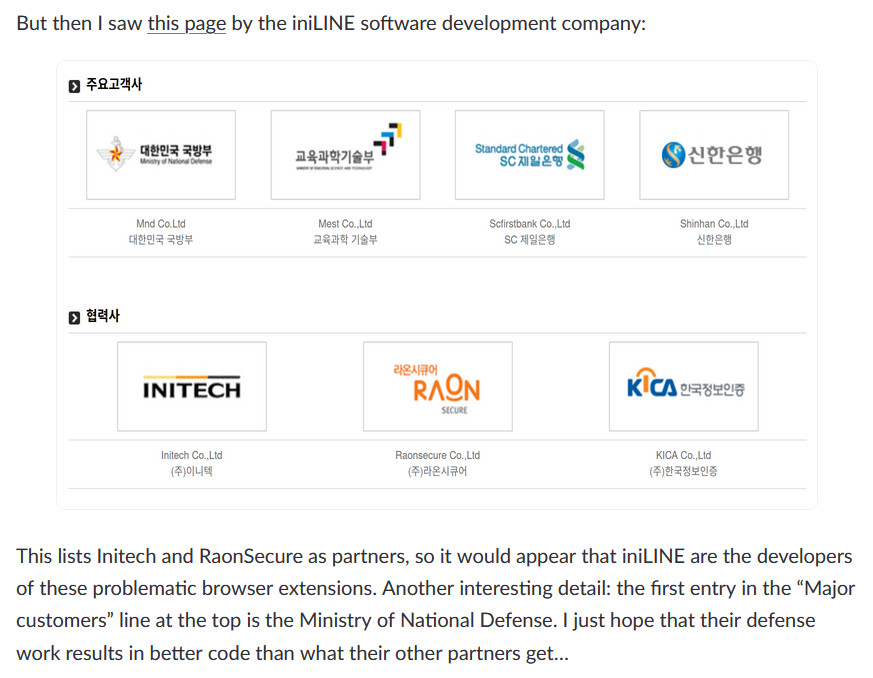

비단 저 앱 하나뿐만이 아니고 다른 보안업체인 이X텍의 다른 앱들도 비슷한 수준이라고 발표하면서

[이 회사 고객사 중에 한국 국방부도 있던데 이거 말고 다른 보안수단도 있길 그저 바랄 뿐]이라는

의미심장한 멘트를 남기셨다.

1) 찾은 오류를 라X시큐X에 전달하고자 했으나 마땅한 수단을 못 찾음.

보안 전문업체라면서 보안 제보 창구는 서울 전화번호 하나 말고는 도저히 찾을 수가 없었다.

거기에 전화를 걸어서 [혹시 영어 하실 수 있는 분?]이라고 해야 하냐고 어이없어함.

결국 한국인터넷진흥원(KrCERT)에서 오류제보했지만 그 제보 페이지도 오류 존내 많아서 제보가 빡셌음.

2) 그 난관을 뚫고 어떻게든 10월 4일에 KrCERT 에 취약점 전부 보고했고

라X시X어 담당자들 메일주소 어떻게 알아내서 따로 연락했지만 지금까지 답 안옴.

KrCERT는 2주 후 취약점 보고 접수를 완료하고

[라X시X어 담당자들이 취약점 제보자의 이메일을 물어봤다. 연락하고 싶어한다] 라고 전해줬지만

90일 다 지나서 첫 취약점 글을 까발리는 시점까지 연락 단 하나도 없었음.

3) - 취약점 동작 재현용 자료도 KrCERT에 올리려 했으나 보안앱에 걸려서 첨부파일 올리는 족족 삭제됨

- 할 수 없이 연구자분 개인 서버 안에 자료를 올려놓고

그 링크를 KrCERT 제보 본문에 첨부해서 전송함

- 몇 주 후에 서버 접속기록 봤더니 구글봇이 링크를 스크랩해갔음

근데 그 링크는 KrCERT 말고는 어디에도 올린 적이 없고 경로명도 랜덤성으로 지정했기 때문에

구글봇이 긁어갈 수 있는 다른 곳에 그 링크가 어디엔가 있을 거라고 확신함

- 알고 보니 그 보안업체의 개발서버에 링크가 공유돼 있는데

보안업체 개발서버가 외부에서 그냥 접속이 가능하고 구글봇마저 접근할 수 있는 상태

- 그 사실을 보안업체에 제보하자마자 개발서버 외부접근 막힘

버그 취약점 공개 스케줄은 총 4단계가 있는데

오늘 그 1단계로 보안키보드앱이 쥐어터졌고

1월 23일, 2월 6일, 3월 6일 앞으로 총 3회에 걸쳐서 뭐가 더 튀어나올지 흥미진진함

(intro 글에서 은행에 깔리는 보안프로그램 5개+1을 언급했기에 여기에서 집중적으로 나올 듯함)

이 사태를 계기로 ㅈ같은 보안프로그램 죄다 치워버렸으면 좋겠는데 현실은 헬조선이겠지 뭐

애초에 보안 전문가 분도 보안 환경이 이 꼬라지가 된 이유를 잘 알고 계시드만.

(본문 중)

[실제로 상황이 바뀌진 않을 것입니다. 이런 문제 중 많은 부분이 의도적으로 설계되었기 때문입니다.

그리고 이 문제를 모두 고치면 더 이상 판매할 제품이 없을 것입니다.]

관심있는 사람들은 출처 링크에 intro 한국어 번역본이 있으니까 그거 읽어보면 재미있음

[세줄요약]

1. 외국 보안전문가가 한국 은행 사이트에서 돌아가는 대부분의 보안앱을 조사해봄

2. 그 보안앱들 구멍이 숭숭 뚫려있어서 작년 10월에 버그 제보를 다 했는데 석 달 된 오늘 글쓰는 시점에도 수정이 안됨

3. 보안업체의 일반적 버그수정기간 90일 지나는 시점부터 하나씩 취약점 까발릴 예정이고, 오늘 그 첫 취약점을 소개함.

(IP보기클릭)39.7.***.***

은행보안앱은 지들면죄부지 보안을 위한게 아니지

(IP보기클릭)1.243.***.***

한국의 보안프로그램은 이용자에게 책임을 떠넘기기위해 만들기때문 ㄹㅇ

(IP보기클릭)59.10.***.***

애초에 보안해줄생각도 없었을텐데 뭐

(IP보기클릭)121.149.***.***

보안 제보자료조차 안읽었을꺼 같다

(IP보기클릭)39.112.***.***

우리나라 보안 프로그램은 돈 슈킹하고 책임 남탓하기 위한거니까 그렇지

(IP보기클릭)92.202.***.***

과연 잉카인터넷 폐업각이 보이는가?!

(IP보기클릭)106.249.***.***

보지안이 보안 더 철저하겠다

(IP보기클릭)59.171.***.***

왜 저새끼가 씹새임? 저런걸 나모른척하고 대처안하는 업계쪽이 씹새인거지 보안패치는 문제 생기면 실시간은 무리더라도 며칠내에 반드시 해결해야하는 부분임 기업자체가 일을 안하는건데

(IP보기클릭)119.70.***.***

그래서 취약점 공개 안하고 3달을 기다렸는데 여전히 손도 안대니까 공개한거 아닐까

(IP보기클릭)119.149.***.***

한편, 농협계좌에서 주인도 모르게 억대 돈의 인출을 시도한 서버 주소 대역이 이미 경계대상으로 블랙리스트에 올라 있던 곳으로 확인돼 논란이 일고 있다. 24일 에 따르면 이번 사건에 사용된 IP주소는 119.50 두 개로, 금융결제원이 농협을 포함한 금융사에 지금까지 89차례에 걸쳐 문제의 IP대역을 주의하라고 통보했다고 보도했다. 해당 IP는 지난 2012년 10월 신한카드 해킹 사고 때 대역 추적을 통해 중국 길림성에 있는 서버로 확인됐고, 국내 보안업계와 금융권 블랙리스트에 올라 있다. 이와 함께 이번 사태로 인해 이 씨 외에도 추가로 피해 사실이 알려지고 있다. 일부 농협 거래 고객들은 자신도 모르게 계좌에서 수천만 원에서 억대의 돈이 사라졌다는 주장이 잇따라 제기되며 논란이 이어지고 있다. http://www.pressm.kr/news/articleView.html?idxno=3087 응 인터넷 뱅킹 안하는 소비자도 털렸어 ㅋㅋㅋ

(IP보기클릭)39.7.***.***

은행보안앱은 지들면죄부지 보안을 위한게 아니지

(IP보기클릭)1.243.***.***

한국의 보안프로그램은 이용자에게 책임을 떠넘기기위해 만들기때문 ㄹㅇ

(IP보기클릭)59.10.***.***

애초에 보안해줄생각도 없었을텐데 뭐

(IP보기클릭)211.184.***.***

그래도 보안 프로그램 자체가 해킹의 구멍을 열어주는 건 참 그렇네. | 23.01.09 22:42 | | |

(IP보기클릭)121.149.***.***

보안 제보자료조차 안읽었을꺼 같다

(IP보기클릭)92.202.***.***

과연 잉카인터넷 폐업각이 보이는가?!

(IP보기클릭)39.112.***.***

우리나라 보안 프로그램은 돈 슈킹하고 책임 남탓하기 위한거니까 그렇지

(IP보기클릭)211.184.***.***

(IP보기클릭)106.101.***.***

보안 강국이라 주장한적은 없긴한거 같은데.ㄱㅋㅋㅋ | 23.01.09 22:52 | | |

(IP보기클릭)106.249.***.***

보지안이 보안 더 철저하겠다

(IP보기클릭)220.72.***.***

(IP보기클릭)121.146.***.***

터져도 안나섰는걸 뭐...대통령, 정치인이나 판검사들것이 터지지않는 이상에 안고쳐졌을듯 | 23.01.09 22:43 | | |

(IP보기클릭)121.146.***.***

아 대통령 개인정보도 털렸었나 | 23.01.09 22:43 | | |

(IP보기클릭)221.167.***.***

(IP보기클릭)183.101.***.***

(IP보기클릭)211.184.***.***

'우리가 북한을 못 막는다는 건 상식이잖아? 그러니 우리는 북한 핑계를 대겠다!' | 23.01.09 22:49 | | |

(IP보기클릭)106.101.***.***

(IP보기클릭)182.226.***.***

(IP보기클릭)211.184.***.***

심지어 그 보안 강화하랍시고 까는 그게 해킹 공격에 이용해먹을 수 있는 취약점이 됨. | 23.01.09 22:44 | | |

(IP보기클릭)182.226.***.***

뭐 나름 개발자이긴 한데... 보안전문은 아니지만 대강 어디가 구리다 싶은게 보이면 말 다한거. | 23.01.09 22:46 | | |

(IP보기클릭)119.201.***.***

본래는 자물쇠가 많으면 더 튼튼한건데 이놈의 ㅂㅅ국가는ㅋㅋㅋㅋ | 23.01.09 22:54 | | |

(IP보기클릭)175.123.***.***

(IP보기클릭)14.52.***.***

(IP보기클릭)211.184.***.***

문제 발생 후 10년 동안 여전히 백업 서버도 없던 카카오를 보면.. | 23.01.09 22:44 | | |

(IP보기클릭)175.204.***.***

데이터센터 하나에 불 났다고 3일 가까이 마비됐던 꼬라지를 보면 카카오도.. | 23.01.09 22:50 | | |

(IP보기클릭)121.187.***.***

(IP보기클릭)118.33.***.***

(IP보기클릭)175.204.***.***

(IP보기클릭)49.163.***.***

전산테러 당하면 그거 막을라고 제2의 보안앱 강제됨 | 23.01.09 22:56 | | |

(IP보기클릭)121.125.***.***

(IP보기클릭)49.173.***.***

(IP보기클릭)119.193.***.***

이론으로 배울 적에 "Google Dork는 이미 철 지나서 이거 먹히는데는 거의 없다" 했는데 현실이 시X ㅋㅋㅋㅋㅋ | 23.01.09 23:23 | | |

(IP보기클릭)210.178.***.***

(IP보기클릭)119.70.***.***

루리웹-2278886140

그래서 취약점 공개 안하고 3달을 기다렸는데 여전히 손도 안대니까 공개한거 아닐까 | 23.01.09 22:46 | | |

(IP보기클릭)119.149.***.***

제보를 했는데 3개월동안 응답을 안하면 공개한다고 했음 | 23.01.09 22:46 | | |

(IP보기클릭)59.171.***.***

루리웹-2278886140

왜 저새끼가 씹새임? 저런걸 나모른척하고 대처안하는 업계쪽이 씹새인거지 보안패치는 문제 생기면 실시간은 무리더라도 며칠내에 반드시 해결해야하는 부분임 기업자체가 일을 안하는건데 | 23.01.09 22:46 | | |

(IP보기클릭)211.184.***.***

취약점을 일부러 먼저 찾아서 막으려고도 애쓰는 경우가 일반적인데, 문제를 드러낸 사람을 원흉으로 만들어서 보복하자고? 더러운 건 덮고 넘어가면 그만이다던가 그 일본 속담이려나? | 23.01.09 22:47 | | |

(IP보기클릭)58.122.***.***

내일 역대급 폭우 온다고 예보했는데 배수로 정비를 안해서 빗물이 역류한다면 이건 누구의 잘못일까? 일기예보를 한 기상청? 온다고 예고되어있던 빗물? | 23.01.09 22:47 | | |

(IP보기클릭)210.178.***.***

ㅇㅇ 기업이 잘햇다가 아니고 저기 창고 자물쇠 ㅂㅅ임. 고치라고 말햇는데 안고치니 자물쇠 따는법 공개할테니 아무나 따고들어가라고 공개하는건 뭔 생각인지 이해가 안된다는거지 | 23.01.09 22:48 | | |

(IP보기클릭)119.149.***.***

구글 프로젝트 제로팀이 최근 취약점 공개 정책 수정내용을 발표했다. 주된 내용은 위협 행위자의 악용 전에 최종 사용자에게 충분한 취약점 패치 시간을 제공하기 위해 일부 버그를 대상으로 공개 프로세스에 30일을 추가할 수 있다는 것이다. 현재까지 구글 프로젝트 제로의 취약점 공개 정책은 IT 및 소프트웨어 공급 업체가 솔루션에 영향을 미치는 버그를 해결하는데 90일을 제공했으며, 벤더사가 90일 내에 버그를 수정하지 못했더라도 기술 세부 사항을 공개했다. 구글은 게시물을 통해 “2021 정책 업데이트의 목표는 패치 채택 일정을 취약점 공개 정책의 일부로 만드는 것이다. 공급 업체에 패치 개발 90일, 패치 채택에 추가적인 30일이 주어진다. 이 90+30 정책은 60+30 정책 또는 이와 유사한 정책으로 곧바로 전환하는 것이 너무 갑작스러울 수 있기 때문에, 벤더사에 현재보다 더 많은 시간을 제공하기 위함이다. 공급 업체가 시작점을 선택한 다음 패치 개발 및 패치 채택 일정을 점차 낮추는 것을 목표로 한다”고 말했다. https://www.dailysecu.com/news/articleView.html?idxno=123283 당장 구글도 저런 식으로 보안 취약점 공개함 | 23.01.09 22:48 | | |

(IP보기클릭)59.171.***.***

심지어 저사람은 지금 원래라면 기업새끼들이 돈주고 지들이 알아서 해야하는걸 숙제 답지까지 다 준 상황인데 안한거임 저 사람이 저거 안알려줬어도 실력좀 있는 새끼다 싶으면 비슷한 수준으로 알아내서 악용할 수있는 껀덕지임 특히 오래된 라이브러리 사용하는거 이거 존나 치명적임 | 23.01.09 22:48 | | |

(IP보기클릭)59.171.***.***

니가 이쪽 업계 돌아가는 방식을 모르니깐 하는 말 일반적으로 보안관련된건 같은 방법으로 뚫리지 않기 위해서 어떤식으로 뚫었는지 공개해서 공격 방법 자체를 연구함 니가 생각하는것처럼 고작 자물쇠 따는법 공개하는 수준이 아님 | 23.01.09 22:50 | | |

(IP보기클릭)210.178.***.***

음... 뭐 남들보고 참고하라고 공격사례 같은거 재현하고 그러는건가 | 23.01.09 22:51 | | |

(IP보기클릭)121.187.***.***

아..시바 요약 조차 안읽고 댓글 처쓴티나네... | 23.01.09 22:57 | | |

(IP보기클릭)79.110.***.***

보안업계가 원래 그렇게 돌아가는 곳임 예시로 든 자물쇠도 열쇠기술자가 직접 따면서 어디가 취약하고 어떤 자물쇠가 제일 풀기 어려운지 설명해주면서 제품 리뷰하는게 흔함 | 23.01.09 23:00 | | |

(IP보기클릭)82.19.***.***

보안전문가가 돈도 안받고 업체한테 공짜로 보안취약점 알려주는 무료봉사 한건데 제보도 안받고 고치지도 않으니 상황의 심각성을 알리기 위해 전체공개 한거지. 보안 문제에 있어서는 ‘알려진 취약점’보다 ‘알려지지 않은 취약점’이 더 치명적임. 특정 주요 서비스의 알려지지 않은 취약점은 해커들 사이에서 돈받고 거래되기도 함. 한국 정도 규모의 은행사이트 전반이 쓰는 보안서비스의 알려지지 않은 취약점은 블랙마켓에 넘기면 꽤 비싸게 팔아치울 수도 있었을 텐데 그거로 돈 안벌고 공익적 목적으로 전체공개 하는건데 씹새라니 ㅋㅋㅋ | 23.01.09 23:21 | | |

(IP보기클릭)121.152.***.***

(IP보기클릭)49.163.***.***

ㅇㅇ 맞음 비용절감 1순위라서 있는거 유지도 힘들고 법으로 하라는거만 해야함 ㅇㅇ | 23.01.09 22:57 | | |

(IP보기클릭)104.28.***.***

(IP보기클릭)79.110.***.***

(IP보기클릭)79.110.***.***

솔직히 저런거 말고도 걍 존~나 기본적인거도 문제 일으키는거 보면 진짜 대가리 다 쪼개고싶어 같은 회사 제품들인데 버젼 조금씩 다르다고 간섭일으킨다던지... | 23.01.09 22:46 | | |

(IP보기클릭)211.243.***.***

(IP보기클릭)59.171.***.***

(IP보기클릭)119.70.***.***

(IP보기클릭)119.149.***.***

(IP보기클릭)223.33.***.***

(IP보기클릭)219.240.***.***

(IP보기클릭)122.44.***.***

(IP보기클릭)221.145.***.***

(IP보기클릭)118.40.***.***

(IP보기클릭)119.149.***.***

랑이비

한편, 농협계좌에서 주인도 모르게 억대 돈의 인출을 시도한 서버 주소 대역이 이미 경계대상으로 블랙리스트에 올라 있던 곳으로 확인돼 논란이 일고 있다. 24일 에 따르면 이번 사건에 사용된 IP주소는 119.50 두 개로, 금융결제원이 농협을 포함한 금융사에 지금까지 89차례에 걸쳐 문제의 IP대역을 주의하라고 통보했다고 보도했다. 해당 IP는 지난 2012년 10월 신한카드 해킹 사고 때 대역 추적을 통해 중국 길림성에 있는 서버로 확인됐고, 국내 보안업계와 금융권 블랙리스트에 올라 있다. 이와 함께 이번 사태로 인해 이 씨 외에도 추가로 피해 사실이 알려지고 있다. 일부 농협 거래 고객들은 자신도 모르게 계좌에서 수천만 원에서 억대의 돈이 사라졌다는 주장이 잇따라 제기되며 논란이 이어지고 있다. http://www.pressm.kr/news/articleView.html?idxno=3087 응 인터넷 뱅킹 안하는 소비자도 털렸어 ㅋㅋㅋ | 23.01.09 22:51 | | |

(IP보기클릭)59.171.***.***

구글에 "국내 인터넷 뱅킹 사고"라는 키워드로 적당히 검색해도 걸려나오는게 저거 관련된 얘기다 ㅋㅋㅋㅋㅋ 무슨 털린적 없음은 개뿔 ㅋㅋㅋ | 23.01.09 22:53 | | |

(IP보기클릭)119.149.***.***

회사원 김모 씨는 올해 초 인터넷 송금을 하다 황당한 일을 겪었습니다. 거래처에 100만 원가량을 보냈는데, 모르는 사람 계좌로 300만 원이 더 빠져나간 겁니다. <인터뷰> 김모씨(메모리해킹 피해자) : "계속 보안카드 비밀번호가 틀리다고 팝업창이 뜨면서 보안카드 번호를 (추가로) 입력을 해야만 이체를 할수 있다고, 그래서 입력을 하고 났더니 정상적으로 이체를 완료할 수가 있었던 거죠." 인터넷 송금 과정에서 해커가 수신계좌를 바꿔 돈을 빼내가는 이른바 '메모리해킹'입니다. 인터넷뱅킹에서 이런 해킹을 막아야 할 책임은 은행에 있습니다. 그런데도 은행측은 과실이 없는 김 씨에게 피해금액의 30%를 책임지라고 요구했습니다. 김씨는 경찰에 피해신고를 접수하고 금융감독원에 여러 차례 민원을 제기한 끝에 석 달이 지나서야 전액 보상받을 수 있었습니다. <인터뷰> 강형구(금융소비자연맹 금융국장) : "메모리해킹 피해는 은행이 100% 책임이라는 것을 은행 스스로 인정한 것입니다. 하지만 여전히 피해자 대부분은 전액 보상을 받지 못하기 때문에 제도 개선이 시급합니다." https://news.kbs.co.kr/news/view.do?ncd=2872828 은행 책임인데도 배째다가 금감원 개입하니 보상해줬는데? 뭐 인터넷 뱅킹이 털린적이 한번도 없어? ㅋㅋㅋㅋㅋ 모르는 새끼가 큰 소리 친다더니 딱 그 꼬라지네 | 23.01.09 22:55 | | |

(IP보기클릭)121.187.***.***

개소리 하고 자빠졌네 ㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋ 잊혀지고나서 잠잠할즘에 터지는게 인터넷뱅킹 관련사고인데... 그중 동네북으로 터지는곳이 대표적으로 농협 | 23.01.09 22:59 | | |

(IP보기클릭)125.130.***.***

농협 해킹사건 유명할텐데 뉴스도 보고 좀 그래요 | 23.01.09 23:01 | | |

(IP보기클릭)119.194.***.***

없기는 개뿔... | 23.01.09 23:42 | | |

(IP보기클릭)221.144.***.***

(IP보기클릭)121.154.***.***

(IP보기클릭)175.210.***.***

(IP보기클릭)182.226.***.***

(IP보기클릭)58.239.***.***

(IP보기클릭)49.163.***.***

그것도 최저가 입찰 ㅇㅇ | 23.01.09 22:58 | | |

(IP보기클릭)116.34.***.***

(IP보기클릭)125.130.***.***

(IP보기클릭)223.33.***.***

(IP보기클릭)121.187.***.***

(IP보기클릭)125.183.***.***

근데 이번 폭로글 보면 안랩 세이프 트랜젝션은 저 사람이 구현한 코드를 잡아내긴 함. 그래서 폭로글에서도 딱히 안랩 관련해서는 까지 않았음. | 23.01.12 05:20 | | |