SIM카드의 보안 취약점을 이용한 해킹이 최소 2년간 현실세계에서 사용된 것으로 나타났습니다.

AdaptiveMobile Security의 연구자들은 이같은 사실을 발표하며, 여기에 사용된 Simjacker 공격이 "개개인을 감시하기 위한 목적으로 정부기관에서 사설업체에 의뢰해 만든 것으로 보인다"고 말했습니다.

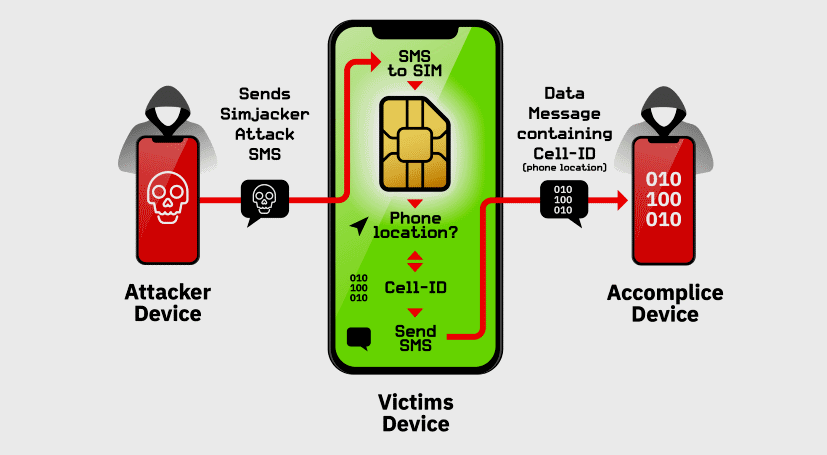

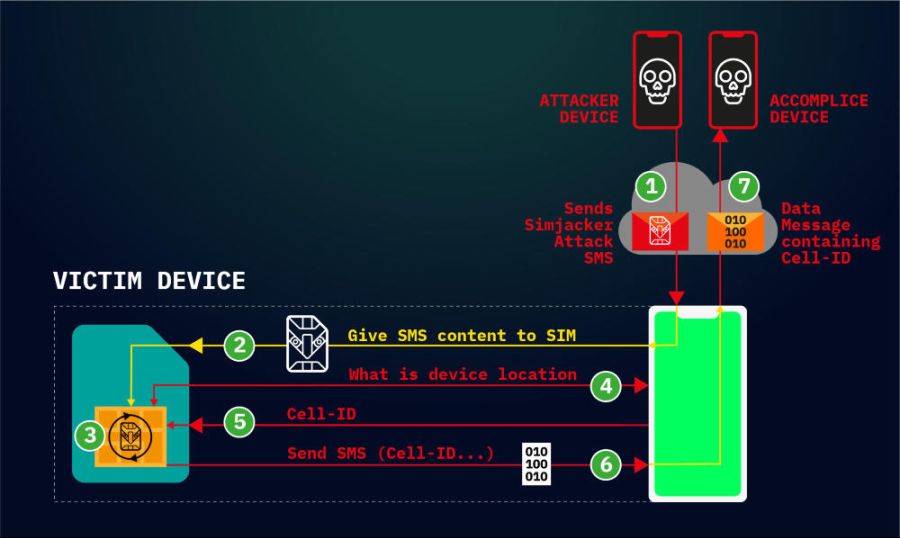

Simjacker 공격은 기존의 유사한 해킹기법들보다 훨씬 더 정교하게 이뤄졌습니다. 해킹 대상의 스마트폰에 SMS 메시지를 보내는 것으로 시작되는데, 이 SMS에는 SIM Toolkit을 작동시키는 코드가 숨어있습니다. SIM Toolkit은 S@T Browser라는 오래된 기술을 이용하여 스마트폰에 특정 액션을 수행하거나 메시지를 띄울 수 있습니다. 과거에는 휴대전화에 광고나 청구서를 보내는데 사용되었습니다.

하지만 연구자들에 따르면, Simjacker는 자신의 존재를 숨기고 해킹 타겟의 현재 위치정보나 IMEI 등을 복사해 훔쳐옵니다. 피해자는 이 사실을 확인할 수 없습니다. 게다가 SIM카드의 취약점을 이용한 것이기 때문에, 기기 타입에 관계없이 해킹에 취약하다고 합니다. AdaptiveMobile Security는 애플, ZTE, 모토로라, 삼성, 구글, 화웨이의 스마트폰들과 심지어 SIM카드를 이용하는 IoT 기기들까지 해킹에 노출되었다고 말했습니다. 한가지 다행인 점은, 이 해킹에 사용되는 SMS 메시지는 평문이 아니라 복잡한 2진법 코드로 전송되므로, 통신사에서 이를 감지하고 차단할 수 있다는 점입니다.

연구자들은 이 공격을 수행한 사설업체의 이름은 공개하지 않았는데, 이 공격이 범죄자와 테러리스트들을 추적하는 데에만 사용되었는지, 아니면 반체제인사, 기자, 정치적 정적들까지 해킹했는지 명확하지 않기 때문이라고 합니다.

(IP보기클릭)175.223.***.***

사람들이 자신의 말을 매번 각잡고 듣고 있다고 생각하시는 듯.

(IP보기클릭)223.62.***.***

'누차 말하지만' 이러 왜캐 오그라들지

(IP보기클릭)106.101.***.***

누차말하지만 이란 말은 불특정 다수가 보는 공간에거 어울리지 않음 누군가 자기 말을 계속해서 듣는 사람이 있을 때나 적합함

(IP보기클릭)211.212.***.***

e심으로 가야되는데 쓰레기 통신사들

(IP보기클릭)180.68.***.***

(IP보기클릭)122.38.***.***

(IP보기클릭)223.62.***.***

코스모스창고

'누차 말하지만' 이러 왜캐 오그라들지 | 19.09.16 07:26 | | |

(IP보기클릭)175.223.***.***

JP89

사람들이 자신의 말을 매번 각잡고 듣고 있다고 생각하시는 듯. | 19.09.16 07:39 | | |

(IP보기클릭)106.101.***.***

코스모스창고

누차말하지만 이란 말은 불특정 다수가 보는 공간에거 어울리지 않음 누군가 자기 말을 계속해서 듣는 사람이 있을 때나 적합함 | 19.09.16 08:49 | | |

(IP보기클릭)110.70.***.***

(IP보기클릭)211.212.***.***

e심으로 가야되는데 쓰레기 통신사들

(IP보기클릭)58.122.***.***