최근 애플이 모든 아이메시지 데이터를 스캔하고 아이클라우드의 모든 파일을 스캔하고 아동 성착취물인지 비교 분석하게 만든다고 논란이 되고 있는데 기사마다 다 말이 다른데다 심지어 백도어 논란까지 있어서 애플의 공식 문서들을 가지고 팩트체크 해보겠습니다.

1. 아이메시지 데이터를 스캔 및 검열하는가?

반은 맞고 반은 틀린 경우, 이건 아동 성 착취물을 검열하기 위함이 아닌 단순 아동 보호 기능으로 이번일과 관련이 없습니다

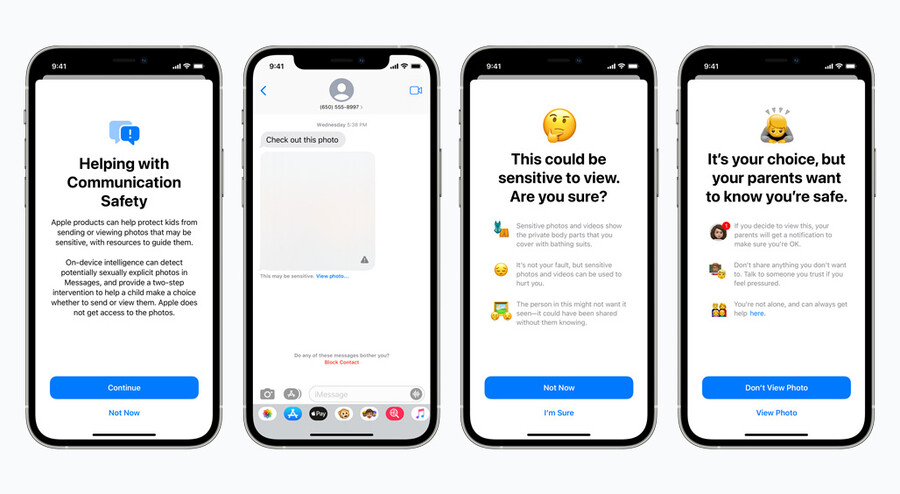

<아이메시지 스캔 및 검열 작동모습 단순 아동 보호 기능이다.(출처 애플 공홈)>

이상한 사진이 온 것 같으면 일단 막고 아이가 보겠다 하면 부모님한테 알림가는 기능으로, 이런건 애플 말고도 각종 아동 보호앱에서 기본적으로 제공하는 기능입니다.

물론 이건 부모가 켜야만 작동하며 논란이 될 수는 있어도 이번일과 같이 엮어질 사항은 아닙니다.

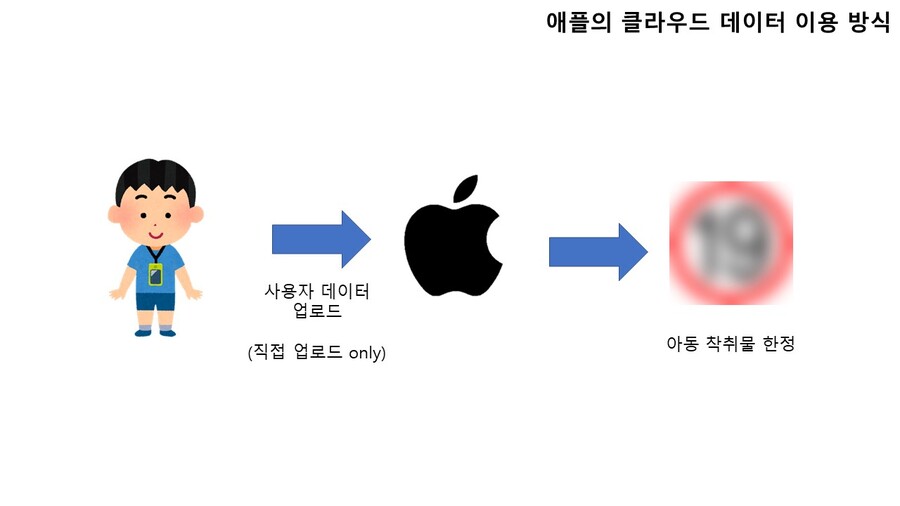

2. 아이클라우드의 모든 파일을 스캔하는가?

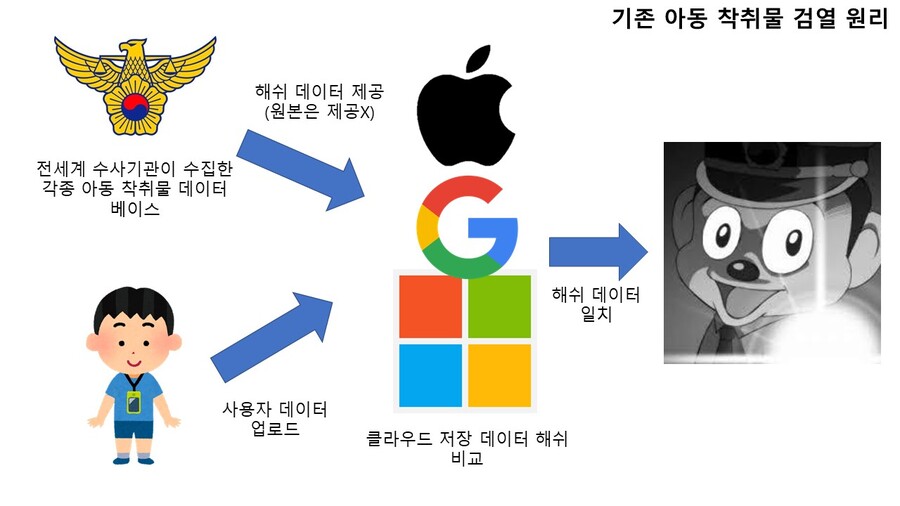

이건 맞는 말입니다. 심지어 지금까지 계속 해오던 일로 이건 마소도, 구글도 다 해온 것입니다., 다만 그 방식이 좀 다른데 좀 설명하기 어려우니 그림으로 설명하겠습니다.

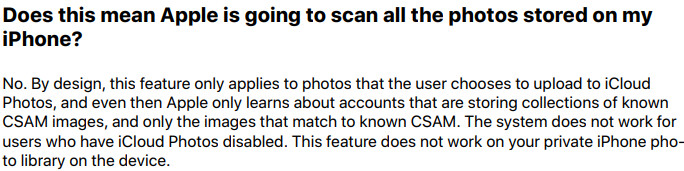

<기존 다른 회사들의 데이터 이용방식(출처:PPT로 자작)>

아는 분들도 많겠지만 기존 다른 회사들(특히 구글)은 사용자가 메일을 받든 직접 업로드를 하든 일단 자기들 손에 들어오면 그걸 분석해서 ai 학습에 쓰거나 이번에 문제가 되는 것 처럼 아동 착취물을 검열하는 등 이곳 저곳에 쓰고 있습니다. 일례로 지금 구글 계정 설정이나 프라이버시 설정 들어가 보면 기본값으로 구글에 XX한 데이터 제공 옵션이 다 켜져 있습니다 그러나 애플은 좀 다릅니다.

<애플의 방식(출처:역시 자작)>

얘들은 말만하면 프라이버시 프라이버시 하는 애들인지라 딱 검열을 위해서만 데이터를 스캔합니다 물론 이것도 사진의 모습을 보고 어? 이거 어린애네? 이거 완전 아동 성범죄자네? 하고 비교하는 것이 아닌

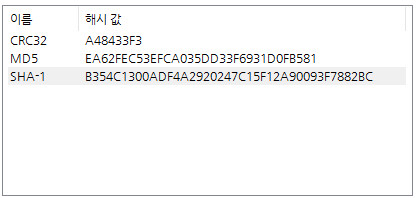

<오늘 참고한 애플 공식 문서 pdf 파일의 해쉬(시) 값>

<아동 착취물 검열의 작동 원리(출처:이젠 알잖아? 자작인거)>

대충 이런 원리입니다. 물론 ai 자동화 했다가 오류나면 어마어마한 일이 벌어짐으로 해쉬값이 동일하다고 검출되면 사람이 직접 확인하고 경찰에 신고하도록 되어있습니다.

결론적으로는 애플은 이번일로 욕을 먹기엔 좀 억울한 상황입니다.

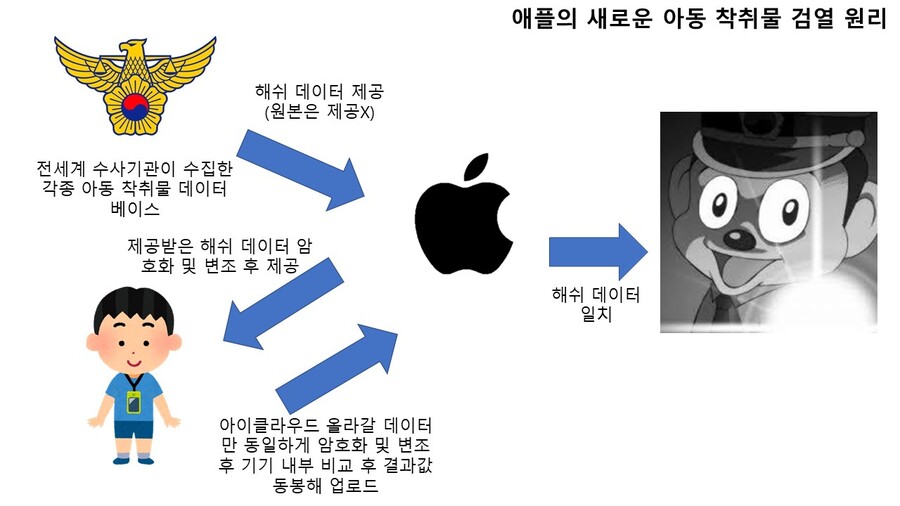

3. 그래서 이번에 기기 내부를 스캔하는건 뭡니까?

일단 이번 방식의 원리부터 그림으로 설명하겠습니다.

먼저 전세계 수사기관이 제공한 데이터를 사용하고 그것과 일치하면 신고하는건 동일합니다. 그러나 파일을 비교하는 과정을 기존에는 애플 서버에서 처리했지만, 이 방식에서는 비교용 해쉬 데이터를 암호화 및 변조해서 기기에 제공하고 그 데이터를 가지고 기기에서 자체 검열 후 서버에 결과값을(일종의 성적표) 동봉해서 업로드 하는 방식입니다. 애플은 아동 착취물이 아닌 이상 결과값에만 접근이 가능하며(착취물 데이터는 수사기관이 확보해서 애플한테 다시 줌) 프라이버시에 한해서는 기존보다 더 나은 방식으로 보입니다..

4. 알겠고 그럼 내 기기에 있는 사진 싹다 아무때나 스캔하는거 아닌가요?

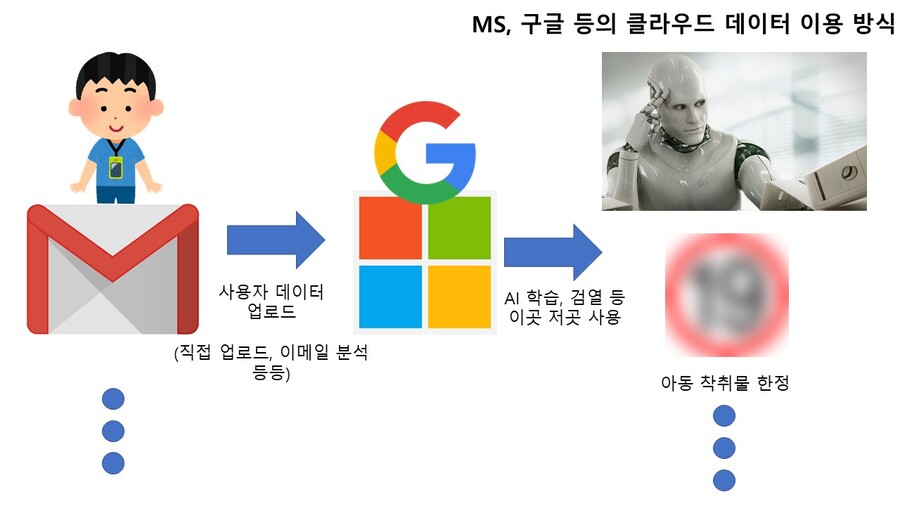

애플 공식 문서를 보면 이런 단락이 있습니다.

<모든 사진을 분석하냐는 질문에 대한 애플의 답변(애플 공식 문서 중 발췌)>

번역 하면 다음과 같습니다

이것은(아동 착취물 기기내 검열) 애플이 앞으로 내 아이폰에 저장된 모든 사진을 스캔한다는 의미인가요?

아니요. 이 기능은 유저가 아이클라우드에 업로드 하기로 결정한 사진에서만 작동하도록 디자인 되었습니다. 이후에도 애플은 이미 알려진 아동 착취물을 저장하는 계정에서 저장하는 사진과, 알려진 아동 착취물과 일치하는 이미지만 (ai가)학습합니다. 아이클라우드 사진이 비활성화 된 유저에게는 작동하지 않으며 이 기능은 아이폰의 개인 사진 라이브러리에서 작동하지 않습니다.

요약하자면 아이클라우드 올라갈 사진만 검사하고 클라우드 자동업로드 끄면 작동 안한다는 것으로 걱정되면 그냥 끄고 수동으로 NAS 같은 곳에 업로드 하시면 됩니다.

결론 겸 한줄요약

제대로 알아보지도 않고 선동한 기래기들과 이해하지 못한 대중들의 오해로 이루어진 혼란.

(IP보기클릭)103.143.***.***

존나 자세하게 써놓은 것처럼 말하는데 정작 중요한 해시 문제는 쏙 뺐네요. 애플의 해시 생성 방식이 개판이라 전혀 다른 이미지로도 문제 있는 해시가 뽑힐 가능성이 있어 결국 적용하지 않겠다고 했는데 왜 그 부분은 빼나요.

(IP보기클릭)223.39.***.***

이게 무슨 팩트체크나? 애플 말을 그냥 앵무새처럼 반복하는건데? 애플이 만든 뉴럴해시가 오작동할 가능성 따위는 아예 쏙 빼놓고.

(IP보기클릭)112.173.***.***

팩트체크라면서 교차검증없이 한 회사에서 나온 증거만 갖고 하는게 맞는거임?

(IP보기클릭)106.101.***.***

팩트체크특)팩트체크 아님

(IP보기클릭)211.48.***.***

같은 방법으로 중국의 검열도 멀쩡해 보이게 할 수 있을듯.

(IP보기클릭)223.38.***.***

(IP보기클릭)118.235.***.***

(IP보기클릭)39.7.***.***

(IP보기클릭)39.7.***.***

멍청한 넷문가들 ㅋㅋㅋ | 21.09.09 14:25 | | |

(IP보기클릭)121.154.***.***

(IP보기클릭)221.149.***.***

(IP보기클릭)112.167.***.***

(IP보기클릭)39.7.***.***

? 기술적으로 어디가 만들다만 수준인가요? | 21.09.09 14:39 | | |

(IP보기클릭)112.167.***.***

CSAM은 해시값 대조를 위해 뉴럴해시를 이용하는데 이게 의도적으로 원하는 해시값을 만들어 충돌을 일으키기 쉽고 조작해서 다른 해시값으로 변조할수도 있습니다. 같은 사진을 다른사진으로 인식하게 만드는거야 기존 해시값도 그러기 쉬우니 별 문제는 아니지만 아예 다른사진을 같은 사진인양 오인시키기 쉽다는건 보안측면에서 상당히 하자가 있습니다. | 21.09.09 14:50 | | |

(IP보기클릭)39.7.***.***

(IP보기클릭)39.7.***.***

(IP보기클릭)150.246.***.***

(IP보기클릭)124.111.***.***

(IP보기클릭)1.216.***.***

(IP보기클릭)103.143.***.***

존나 자세하게 써놓은 것처럼 말하는데 정작 중요한 해시 문제는 쏙 뺐네요. 애플의 해시 생성 방식이 개판이라 전혀 다른 이미지로도 문제 있는 해시가 뽑힐 가능성이 있어 결국 적용하지 않겠다고 했는데 왜 그 부분은 빼나요.

(IP보기클릭)1.216.***.***

상위 추천 준 댓글보면.... | 21.09.09 14:55 | | |

(IP보기클릭)58.236.***.***

코드지식이 있는 사람이 이미 뉴럴써서 생성한거 원본에 가깝게 복구한 사례도 있지 않았나요? 사실상 그런 취약점 때문에 취소한거지 해시값 대조해서 클라우드에 업로딩되는 사진들 스캔하는것 자체는 기레기들 선동으로 논란이 될지언정 애플이 철회까지 할 일은 아니라고 생각해서요. | 21.09.09 15:06 | | |

(IP보기클릭)103.143.***.***

님말이 맞죠. 만약 그 부분에 문제가 없었으면 구글, 마소 사례가 있으니 그냥 해도 되었을 겁니다. 하지만, 이것도 애플의 참 나쁜 습관인게, 클라우드에 올릴 사진만 "선택적으로" 검열 하겠다고 했는데, 이 말만 안 했으면 되었을 겁니다. 아이폰은 폴더나 앨범 별로 올릴지 말지 설정하는 부분이 없거든요. 결국 검열 당하기 싫으면 아이클라우드 쓰지마 콰아아아아아 하는 거랑 같은 말입니다. 애플의 기술이 어떻게 적용되든간에 그걸 사용자가 세세하게 컨트롤 할 수 없으면 결국 다 내가 검사해보겠다 라는 것과 뭐가 다를까요. | 21.09.09 15:17 | | |

(IP보기클릭)58.236.***.***

아이폰 약 5년 정도 쓴 것 같은데, 확실히 아이클라우드가 한번 결제해놓고 사진이고 동영상으로 자동으로 다 올라가게 동기화 걸어두는게 편하다가도 앨범 별로 따로 나눠서 이건 로컬에 저장하고 이건 클라우드로 올리고 하는 자세한 부분 설정이 없이 동기화를 하거나 / 안 하거나 의 이지선다밖에 없어 불편할 때가 종종 있더군요. 만약에 이번 건에서 애플이 물러서지 않고 CSAM을 밀어붙였다면 아마 이 부분에서도 말이 꽤 많이 나왔을 것 같아요. 그냥 편리하니까 다들 크게 의식하지 않고 잊어버리고 쓰지만 일단 그런 부분에서 민감하게 느껴진다면 폴더별/앨범 묶음으로 나눠서 올릴 수 없고 올리거나 안 올리거나만 선택해야 한다는건 꽤나 큰 문제점으로 다가왔을 테니까요. | 21.09.09 15:23 | | |

(IP보기클릭)125.142.***.***

팩트체크한다면서 논란의 당사자인 기업 입장의 내용만 퍼온 것이 유머 | 21.09.09 22:31 | | |

(IP보기클릭)118.33.***.***

(IP보기클릭)223.38.***.***

그런 사람 잡는건 경찰의 일이죠 | 21.09.09 14:54 | | |

(IP보기클릭)39.7.***.***

(IP보기클릭)223.38.***.***

팩트 체크 하려는 거는 애플이 무조건 폰의 데이터를 전부 스캔한다 vs 아니다 클라우드 올라가는 것만 스캔한다가 문제인거라 충분히 됩니다 | 21.09.09 14:55 | | |

(IP보기클릭)124.50.***.***

애플 주장에 대한 팩트체크가 아니라 다른 사람들이 주장하는 내용과 애플이 주장하는 내용의 비교를 통한 팩트체크죠 | 21.09.09 16:13 | | |

(IP보기클릭)1.216.***.***

(IP보기클릭)103.5.***.***

(IP보기클릭)118.235.***.***

동기화 끄면 됩니다 | 21.09.09 15:04 | | |

(IP보기클릭)223.39.***.***

이게 무슨 팩트체크나? 애플 말을 그냥 앵무새처럼 반복하는건데? 애플이 만든 뉴럴해시가 오작동할 가능성 따위는 아예 쏙 빼놓고.

(IP보기클릭)211.48.***.***

배천재

같은 방법으로 중국의 검열도 멀쩡해 보이게 할 수 있을듯. | 21.09.09 15:18 | | |

(IP보기클릭)210.222.***.***

(IP보기클릭)210.222.***.***

흠, 한 번 검색을 해봤는데 ms가 저기에 뜬금없이 끼는 건 역시 아닌 것 같은데요. 허위사실에 가깝지 싶네요. 구글은 어느정도 개인정보 제공을 대가로 서비스를 제공하는 구조이니 확실히 좀 말 많긴 하지만... | 21.09.09 15:30 | | |

(IP보기클릭)106.101.***.***

팩트체크특)팩트체크 아님

(IP보기클릭)112.173.***.***

팩트체크라면서 교차검증없이 한 회사에서 나온 증거만 갖고 하는게 맞는거임?

(IP보기클릭)59.6.***.***

(IP보기클릭)59.6.***.***

스피네루

일반적으로 해시는 바이너리 데이터로 나오고, 문자열로 표시된 건 이걸 16진수로 변환해서 보여주기때문에 보통은 0~9, A~F까지만 사용합니다. 그리고 경우의 수는 의미가 없는 게, 데이터의 크기가 크면 클수록 그 경우의 수는 더 방대하게 늘어나기 때문이죠. | 21.09.09 15:53 | | |

(IP보기클릭)59.6.***.***

스피네루

해시 데이터가 크면 클수록 더 많은 경우의 수를 가지기때문에 중복 확률이 낮아지는 건 맞습니다만, 실제 데이터가 가지는 경우의 수는 그보다 훨씬 더 많기때문에(해시의 경우는 길이 제한을 갖고 있지만 실제 데이터는 길이마저 들쭉날쭉합니다.) 결국 중복은 피할 수가 없습니다. 그래서 보통 해시값은 데이터의 동일성 여부를 판단하기보다는 원본 데이터가 훼손되었는지 확인하는 용도로 주로 쓰이고, 그것도 100% 로 신뢰하지는 못합니다. | 21.09.09 16:10 | | |

(IP보기클릭)121.141.***.***

스피네루

공홈 설명에도 몇 개 이상 쌓이면 애플이 직접 눈으로 확인한다고 까지는 적혀있어요. 애플이 임의로 확인하는 건 불가능하고 시스템상 임계점에 도달하기 전까지는 암호화된 상태라 애플도 수사기관도 열람이 불가능하다고... 애플 문서에는 30개라고 써져있진 않고 연간 1조분의 1명 정도만 오인해서 잡아낼 정도로 타이트하게 설정됐다는 식으로 설명하고 있는데... 우연히 아동성착취물과 해시가 겹치는 경우가 있다고 해도 그런 이미지가 한 사람 폰에 수십장씩 있을 가능성은 거의 없다고 봐도 무방하겠죠. | 21.09.09 17:08 | | |

(IP보기클릭)39.7.***.***

그건 애플의 해시가 수학적으로 증명이 되었을 때 가능합니다. 문제는 애플 해시가 “사람 손으로 며칠 만에 만든 데이터에 의해 충돌이 났다”는데 있습니다. 저 위에 있는 SHA-1도 구글이 유명 대학 연구진들과 협업하여 충돌 가능성이 있다고 증명해 냈는데 그래도 구글 정도의 시스템 규모의 컴퓨팅이 있어야 110년만에 깨는 수준이거든요. 하지만 가능성이 밝혀진 순간 압축한 파일이 이 파일이 맞아 정도로나 쓰지 진짜 중요한 암호화가 필요한 부분에서는 안 씁니다. 기계의 힘을 빌려도 110년 걸리는 암호화를 안 쓰는데 사람 손으로 만든 데이터에 며칠만에 뚫린 애플 방식은 너무 치명적이죠. | 21.09.09 17:43 | | |

(IP보기클릭)121.141.***.***

그렇다면 확실히 문제가 있겠네요... 뭐 연기하겠다고 했으니 잘 보완해서 나오길 바라는 수밖에...; 자세한 설명 감사합니다 | 21.09.09 18:25 | | |

(IP보기클릭)1.216.***.***

(IP보기클릭)223.33.***.***

(IP보기클릭)106.255.***.***

(IP보기클릭)221.165.***.***

(IP보기클릭)175.223.***.***

(IP보기클릭)175.210.***.***

(IP보기클릭)116.35.***.***