복캐롤라이나 주립대학교 컴공과 연팀의 분석 결과

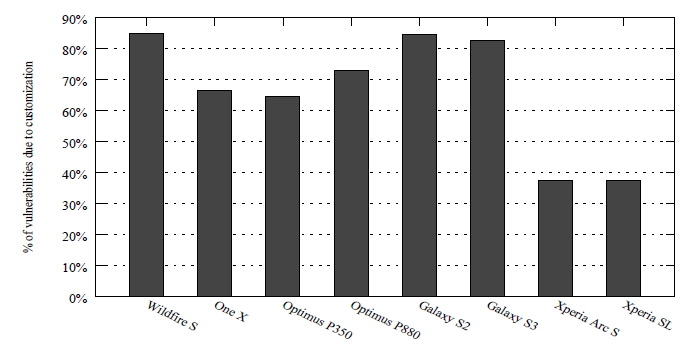

(1) 안드로이드OS의 모체 중 제조사에서 변경(Tweak)한 부분이 각각 폰에서 발견된 보안 결함의 60% 이상을 차지한다.

(2) 연구팀의 Xuxian Jiang 부교수는 "보안 문제는 전반적으로 놀라운 수준"이라며 "각각의 제조사들이 새로운 기능을 구현하려는 노력에 비해 보안 문제는 경시하는 것을 방증한다"고 주장

(3) 연구 모델 선정

- 점유율 상위 업체 4곳(삼성, LG, HTC, Sony)과 본보기^^폰인 구글의 넥서스를 선정

- 2.x버젼대 안드로이드 탐재 모델 5개: 넥서스S, 갤S2, 옵티머스 미(P350), HTC Wildfire S, Xperia Arc S

- 4.x버젼대 안드로이드 탐재 모델 5개: 넥서스4, 갤S3, 옵티머스 4X HD(P880), HTC One X, Xperia SL

- 3.2 허니콤은 패드용으로 나온거라 선정 안 함.

(4) 연구 방법

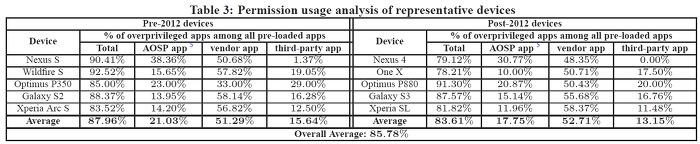

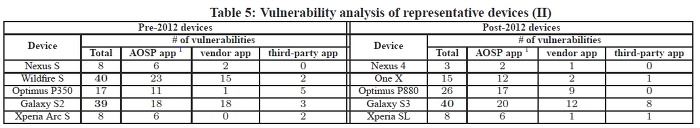

- 시제품에 설치되어 나오는 App을 3가지로 분류 함.(AOSP / vendor / third-party)

- 구글의 Android Open Source Project 자체에서 만들어진 것 / 제조사에서 만들었거나 개조한 것 / 그외 개발자의 것

- 각 App의 기능과 데이터를 분석 (예를 들어 사진에 접근 권한이라든지, 전화를 걸 권한이라든지)

- 실제로 사용하는 권한과 부여된 권한을 비교 (그러니까 쓸데 없이 권한만 얻어 놓은 게 있는지)

- 쓸데 없이 권한이 많으면 그 App이 해킹될 경우 중요한 개인정보(카드번호, 로그인 정보 같은)가 털릴 위험이 크니까...

(5) 전체 소트프웨어 중 86%가 사용하지 않는 기능을 부여 받은 "과권한(Overprivileged) App"이더라.

그리고 이들 중 대부분은 제조사에서 커스터마이즈하는 과정에 추가된 것이더라.

- 아무래도 OS에 더 근본적인 수준(low risk)에서 통합된 것이기 때문에 권한이 많을 수 밖에 없다.

- Lookout(모바일보안회사)의 수석 연구원 Marc Rogers에 따르면, 개발자 입장에서 일단 어떻게 될지 모르니까 권한을 부여해 놓고 보자(에러를 줄이려는 듯? 역주)라고 생각하는 게 만연해 있다고 함.

(6) 결과 (표의 AOSP는 제조사에서 커스터마이즈한 것도 포함 됨)

(7) 다른 App이 이러한 기본App들의 권한을 이용하여 중요한 정보에 접근하거나 권한이 필요한 동작(문자를 보낸다던지)을 할 수 있다고 함.

## 사족:

우리나라의 덕지덕지 통신사 App도 상당히 취약할 텐데.... 미국 상황이라 분석 안된게 아쉬움.

커스터마이즈해서 생기는 보안 문제는 구글이 추적을 못하기 때문에 새버젼이 나와도 반영되기 어렵다 함.

LG의 G혁명 이후의 모델이 포함되지 않은 게 아쉽긴 한데...

보안 생각하면 G2 가디리지 말고 넥서스5 가야겠다?

(IP보기클릭).***.***

안드로이드폰에서 앱이 당장 사용하지도 않을 권한을 많이 요구하는건 나중 업데이트 문제도 있음.. 권한을 추가로 요구할 경우 자동업데이트에서 제외되기 때문에 앱 상태를 최신상태로 유지하기가 어려움...

(IP보기클릭).***.***

안드로이드폰에서 앱이 당장 사용하지도 않을 권한을 많이 요구하는건 나중 업데이트 문제도 있음.. 권한을 추가로 요구할 경우 자동업데이트에서 제외되기 때문에 앱 상태를 최신상태로 유지하기가 어려움...

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***