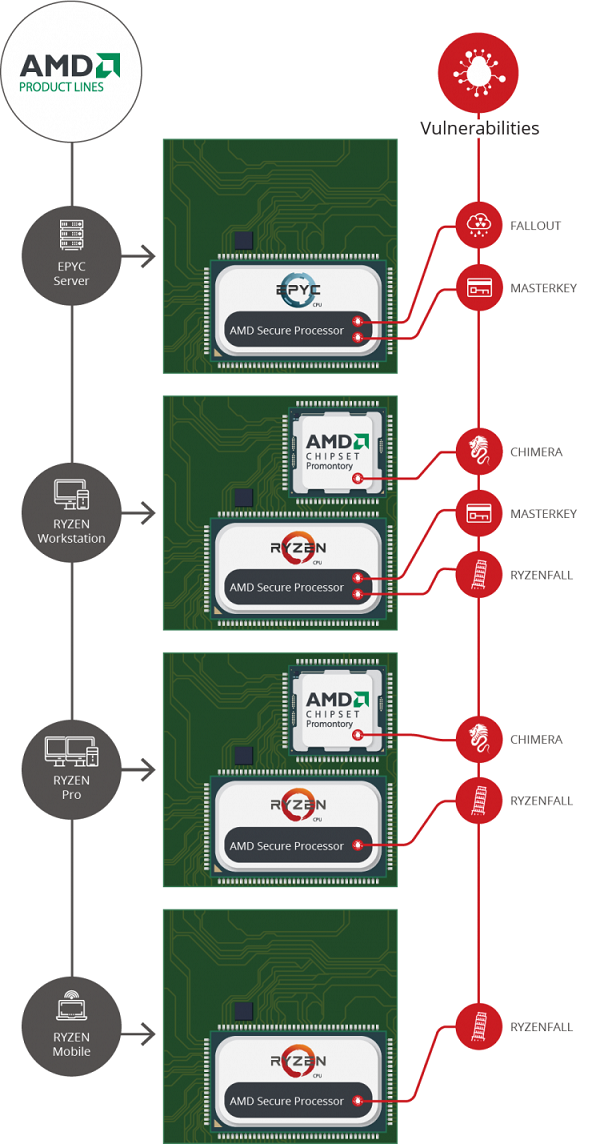

이스라엘의 CTS-Labs 보안 연구원은 AMD의 "Zen"CPU 마이크로 아키텍처에 대한 13 개의 치명적인 보안 취약성을 발견했다.

이 취약점은 다양한 CPU 제조사에 영향을 미치는 최근의 "Meltdown"과 "Spectre" Intel, AMD 및 ARM 13 개의 새로운 CVE는 크게

"Ryzenfall", "Masterkey", "Fallout"및 "Chimera"와 같은 프로세서의 기능상의 유사점을 기반으로 4 개의 그룹으로 분류됩니다.

연구원들은 13 가지 새로운 취약점에 대한 화이트 페이퍼를 수정하고 화이트 페이퍼를 발표하겠다고 위협하기 전에 AMD가 대응할 시간을주었습니다.

이 법규는 취약점이 공개되기 90 일 전에 고지해야하므로 하드웨어 / 소프트웨어 제조업체는이를 해결할 시간이 있습니다.

Meltdown / Spectre CVE의 Google Project Zero 팀은 올해 초에 결과를 공개하기 전에 수개월 간 칩 제조업체와 NDA를 체결했습니다.

각 4가지취약점입니다.

1. "Masterkey :"이것은 보안 부팅 기능의 악용입니다.이 기능은 컴퓨터에서 아무 것도 변경되지 않은 경우

(즉, 펌웨어, 하드웨어 또는 종료 전 마지막 소프트웨어 상태의 변경) 컴퓨터가 프로세서를 확인하게합니다.

Masterkey 취약점은 감염된 시스템 BIOS를 사용하여이 환경 무결성 검사를 해결합니다.

이 BIOS는 Windows 내에서도 (관리 권한으로) 플래시 될 수 있습니다.

이론적으로 Secure Boot는 BIOS의 무결성을 검증해야하지만 Secure Processor 메타 데이터 구문 분석의 버그를 악용하여이 문제를 우회 할 수 있습니다.

BIOS 서명을 바이 패스하면 수정 된 BIOS에 거의 모든 ARM Cortex A5 코드를 넣을 수 있습니다.

이 코드는 ARM 기반 보안 프로세서 내부에서 실행되며 메인 CPU에서 실행되는 바이러스 백신 소프트웨어에서는 탐지 할 수 없습니다.

2. "Ryzenfall"은 잘 설계된 맬웨어가 실행중인 시스템의 보안 프로세서에 코드를 저장하여

나머지 시스템 가동 시간 동안 실행되도록하는 보안 프로세서를 대상으로하는 취약점 클래스입니다.

이 공격에도 호스트 시스템에 대한 관리 권한이 필요하지만 실행중인 시스템에서 펌웨어를 수정하지 않고 실시간으로 수행 할 수 있습니다.

보안 프로세서는 시스템 RAM과 CPU 다이의 자체 실리콘 메모리를 사용합니다. 메모리의이 섹션은 CPU가 액세스하지 못하도록 차단되지만,

그 보호에 펀치 구멍이 생기는 버그가 있습니다. 보안 프로세서에서 실행되는 코드는 시스템에 대한 완전한 액세스 권한을 갖습니다.

Microsoft Virtualization 기반 보안을 우회 할 수 있고 추가 악성 프로그램을 시스템 관리 저장소에 배치 할 수 있습니다.

전통적인 안티 바이러스 소프트웨어에 의해 탐지 될 수 있습니다. 컴퓨터의 암호 및 기타 보안 기능을 저장하고 인증하는 구성 요소인

Windows Defender Credentials Guard도 우회하여 맬웨어가 네트워크를 통해 다른 컴퓨터로 확산되거나 "Masterkey"를 악용하도록 펌웨어를 수정할 수 있습니다.

3. "Fallout":이 취약성 클래스는 가상 머신과 호스트를 분리하는 장벽을 허물어 아마 AMD가 독점적 인 가상화 확장 기능을 구축 한 방식으로 구멍을 뚫을 수 있습니다.

4. "chimera"이것은 마더 보드 칩셋을 이용하는 독특한 취약점입니다.

유선 또는 무선 네트워크 컨트롤러는 궁극적으로 마더 보드 칩셋에 연결되므로 다른 입력 장치도 연결됩니다.

이 칩셋에는 온 - 칩 (on-die) ROM에 저장된 자체 마이크로 코드가 있습니다.

연구원은 네트워크를 통해 키로거 (keylogger)를 칩셋에 삽입하는 개념 증명 (proof-of-concept) 데모를 만들 수있었습니다.

손상된 칩셋은 공격자에게 마더 보드 BIOS에 대한 직접 경로를 제공합니다.이 경로는 칩셋에 연결된 8 핀 직렬 ROM에 저장됩니다.

AMD의 Vega GPU도 보안 프로세서의 구현을 사용하므로 Vega가 비슷한 방식으로 영향을받을 가능성이 큽니다.

공격자는 GPU를 감염시킬 수 있으며 위에서 언급 한 공격을 통해 DMA를 사용하여 나머지 시스템에 액세스 할 수 있습니다.

(IP보기클릭)220.126.***.***

이거 어제밤에 실시간으로 봤는데, 결론부터 말씀드리면 FAKE 입니다. 가짜뉴스란 말이죠. 제가 이 주장을 본게 밤 11시 쯤인데, 한 시간정도 지나니 주가가 수직낙하 하더군요. 일단 어제 의심스러웠던 게, 그들의 주장이 담긴 유튜브 계정에 요거 딱 2개만 있고, 댓글을 달지 못하게 해놨더군요. 동영상도 겉핥기 같은 내용이고. 홈페이지 2개도 그럴싸하게 만들었는데, 잘 보니 겉껍데기만 있더군요. 다시 동영상을 잘보니, 배경이 합성입니다. -_-; 제가 fake라고 판단하고 나서, 1시간후에 CNET 기사에 비난 댓글이 달리기 시작하더군요. 이것때문에 어제 밤에 아무것도 못하고, 새벽 3시에 잤습니다. 현재 네티즌들이 밝혀낸 바로는, 저 도메인은 2월 22일 익명으로 구매된 것이고, 원래 있던, (이름이 유사한) CTS labs 은 연고 회사랩니다. 그리고, 결정적으로 영상에서 연구자라고 나오는 Yaron Luk-Zilberman 은 Ninewells Capital 이라고 헤지펀드 돈 관리해주는 회사 대표라네요. https://www.bloomberg.com/research/stocks/private/snapshot.asp?privcapId=207386419 저 녀석들은 잡아서 미제 콩밥 먹여야 합니다.

(IP보기클릭)117.111.***.***

사실 이건 인텔도 다 하는 수준의 보안결함입니다. 전체적으로 보면 한방에 콱 하고 멕인 거라(...) 해결은 한참 걸리겠지만요. 이걸 칭찬하기는 어려워요. 이후 대처에 따라선 오히려 이미지가 나빠질 수는 있지만 다만 인텔이 까인 건 하드웨어 보완이 없이 해결 안되는 결함이 있는데도 뻔뻔하게 신제품을 낸 부분 때문...

(IP보기클릭)27.126.***.***

대략적인 정리는 이쪽에 있습니다. http://www.hwbattle.com/bbs/board.php?bo_table=cpumbram&wr_id=104060 댓글 보면, 일단 AMD의 공식 성명을 기다려봐야 할 것 같습니다. 일단 사실인지 아닌지도 모르겠고, 공개 방식도 관례를 벗어났다나요. 멜트다운/스펙터의 건처럼 보통은 몇 달 전에 제조업체 및 관련 업체에 미리 알려 대책을 마련하게 하는데, 고작해야 24시간만 주었다고 합니다. 게다가 AMD에 알리기 전에 언론에 미리 뿌렸고, 정보 요청을 처리하려고 PR 회사를 고용했는데 이것은 일반적인 보안 업체의 방식은 아니라고 합니다. 약간은, 자기들의 인지도를 올리기 위해 상도덕에 어긋나는 위험한 일을 하고 있지 않나 싶기도 합니다. 그래서인지 아난드텍의 어조도 신중한 듯하네요.

(IP보기클릭)27.126.***.***

소송을 피하려는 구실 - 백서의 맨 마지막 페이지에 있는 문장 The report and all statements contained herein are opinions of CTS and are not statements of fact. (여기에 포함된 보고서 및 모든 진술은 CTS의 의견이며 사실 진술이 아닙니다)

(IP보기클릭)117.111.***.***

https://amdflaws.com 전체적으로 읽어보니 가장 위협적인 건 키메라인 것 같은데... 얘네들 보니까 구글하고 정책이 좀 달라서 90일 지나고 강제 오픈이라 amd가 대처를 했다고 보긴 어려운 상태인 것 같습니다.

(IP보기클릭)175.210.***.***

(IP보기클릭)211.46.***.***

(IP보기클릭)24.114.***.***

(IP보기클릭)61.73.***.***

(IP보기클릭)175.214.***.***

(IP보기클릭)117.111.***.***

(IP보기클릭)117.111.***.***

프로세서 별 적용상태

(IP보기클릭)14.138.***.***

(IP보기클릭)110.70.***.***

(IP보기클릭)175.209.***.***

인텔의 문제는 보안결함이 아님. 결함이 있는 걸 은폐했고 해결하려하지도 않았다는 게 핵심. | 18.03.14 04:08 | | |

(IP보기클릭)182.225.***.***

사장놈 사전에 주식 팔아 개꿀 | 18.03.14 10:21 | | |

(IP보기클릭)221.146.***.***

그 와중에 문제 해결 안된 새로운 시퓨 발매 | 18.03.14 10:58 | | |

(IP보기클릭)117.111.***.***

https://amdflaws.com 전체적으로 읽어보니 가장 위협적인 건 키메라인 것 같은데... 얘네들 보니까 구글하고 정책이 좀 달라서 90일 지나고 강제 오픈이라 amd가 대처를 했다고 보긴 어려운 상태인 것 같습니다.

(IP보기클릭)136.159.***.***

AMD 발표가 맞다면 90일 지나고 강제 오픈한게 아니라, 그냥 무통보 공개 인듯 합니다. | 18.03.14 10:05 | | |

삭제된 댓글입니다.

(IP보기클릭)117.111.***.***

카르타고의 목초

사실 이건 인텔도 다 하는 수준의 보안결함입니다. 전체적으로 보면 한방에 콱 하고 멕인 거라(...) 해결은 한참 걸리겠지만요. 이걸 칭찬하기는 어려워요. 이후 대처에 따라선 오히려 이미지가 나빠질 수는 있지만 다만 인텔이 까인 건 하드웨어 보완이 없이 해결 안되는 결함이 있는데도 뻔뻔하게 신제품을 낸 부분 때문... | 18.03.14 03:09 | | |

(IP보기클릭)117.111.***.***

아 그리고 스펙터 갖고 물타기 한 것도 있었구나 | 18.03.14 03:11 | | |

(IP보기클릭)121.179.***.***

(IP보기클릭)12.25.***.***

(IP보기클릭)61.73.***.***

(IP보기클릭)121.171.***.***

(IP보기클릭)112.169.***.***

(IP보기클릭)122.35.***.***

(IP보기클릭)103.51.***.***

진짜 마음 먹으면 저거 말고 다른 루트로도 들어오는게 해커입니다 | 18.03.14 04:07 | | |

(IP보기클릭)101.235.***.***

(IP보기클릭)27.126.***.***

(IP보기클릭)27.126.***.***

Executrix

대략적인 정리는 이쪽에 있습니다. http://www.hwbattle.com/bbs/board.php?bo_table=cpumbram&wr_id=104060 댓글 보면, 일단 AMD의 공식 성명을 기다려봐야 할 것 같습니다. 일단 사실인지 아닌지도 모르겠고, 공개 방식도 관례를 벗어났다나요. 멜트다운/스펙터의 건처럼 보통은 몇 달 전에 제조업체 및 관련 업체에 미리 알려 대책을 마련하게 하는데, 고작해야 24시간만 주었다고 합니다. 게다가 AMD에 알리기 전에 언론에 미리 뿌렸고, 정보 요청을 처리하려고 PR 회사를 고용했는데 이것은 일반적인 보안 업체의 방식은 아니라고 합니다. 약간은, 자기들의 인지도를 올리기 위해 상도덕에 어긋나는 위험한 일을 하고 있지 않나 싶기도 합니다. 그래서인지 아난드텍의 어조도 신중한 듯하네요. | 18.03.14 05:00 | | |

(IP보기클릭)27.126.***.***

쿨앤에서도 반응은 별로인 듯 합니다. 시연 영상도 뭣도 없고, 소송을 피할 구실도 만들어놨고, 인터뷰 영상의 배경은 합성이라고;; http://www.coolenjoy.net/bbs/38/1529001 | 18.03.14 05:08 | | |

(IP보기클릭)27.126.***.***

Executrix

소송을 피하려는 구실 - 백서의 맨 마지막 페이지에 있는 문장 The report and all statements contained herein are opinions of CTS and are not statements of fact. (여기에 포함된 보고서 및 모든 진술은 CTS의 의견이며 사실 진술이 아닙니다) | 18.03.14 05:26 | | |

삭제된 댓글입니다.

(IP보기클릭)27.126.***.***

현 시점에서는 저 회사의 주장이 사실인지 거짓인지는 모르겠지만... 노이즈마케팅도 마케팅의 한 가지이긴 하죠. 좋든 나쁘든 회사의 이름이 사람들 뇌리에 박히니까요. | 18.03.14 06:05 | | |

(IP보기클릭)112.121.***.***

(IP보기클릭)136.159.***.***

읽어보니 커스텀 바이오스 펌웨어 설치시의 무결성 검사는 알아서 통과해야 하는것 같습니다. 그 커스텀 바이오스 펌웨어로 부터 오는 코드를 AMD 의 PSP 가 무결성 검사를 안한다는 주장이군요. | 18.03.14 10:03 | | |

(IP보기클릭)115.126.***.***

(IP보기클릭)27.81.***.***

(IP보기클릭)221.156.***.***

(IP보기클릭)221.159.***.***

이런댓글 쓰기전에는 제대로 알아보고 써야지 아니면 흑역사화인데... | 18.03.14 08:57 | | |

(IP보기클릭)220.126.***.***

쟌넨~ FAKE 뉴스 였습니다! ㅋㅋㅋㅋㅋㅋㅋㅋ | 18.03.14 09:02 | | |

(IP보기클릭)222.99.***.***

잘가요 댓글작성자 | 18.03.14 11:02 | | |

(IP보기클릭)1.210.***.***

숨어있던 인등 친구들이 스물스물 기어나오는군요 ㅠㅠ | 18.03.14 13:30 | | |

(IP보기클릭)220.75.***.***

(IP보기클릭)220.126.***.***

사기꾼들 맞아요. 정체가 헤지펀드 매니저랍니다. | 18.03.14 09:02 | | |

(IP보기클릭)220.126.***.***

이거 어제밤에 실시간으로 봤는데, 결론부터 말씀드리면 FAKE 입니다. 가짜뉴스란 말이죠. 제가 이 주장을 본게 밤 11시 쯤인데, 한 시간정도 지나니 주가가 수직낙하 하더군요. 일단 어제 의심스러웠던 게, 그들의 주장이 담긴 유튜브 계정에 요거 딱 2개만 있고, 댓글을 달지 못하게 해놨더군요. 동영상도 겉핥기 같은 내용이고. 홈페이지 2개도 그럴싸하게 만들었는데, 잘 보니 겉껍데기만 있더군요. 다시 동영상을 잘보니, 배경이 합성입니다. -_-; 제가 fake라고 판단하고 나서, 1시간후에 CNET 기사에 비난 댓글이 달리기 시작하더군요. 이것때문에 어제 밤에 아무것도 못하고, 새벽 3시에 잤습니다. 현재 네티즌들이 밝혀낸 바로는, 저 도메인은 2월 22일 익명으로 구매된 것이고, 원래 있던, (이름이 유사한) CTS labs 은 연고 회사랩니다. 그리고, 결정적으로 영상에서 연구자라고 나오는 Yaron Luk-Zilberman 은 Ninewells Capital 이라고 헤지펀드 돈 관리해주는 회사 대표라네요. https://www.bloomberg.com/research/stocks/private/snapshot.asp?privcapId=207386419 저 녀석들은 잡아서 미제 콩밥 먹여야 합니다.

(IP보기클릭)14.48.***.***

(IP보기클릭)59.13.***.***

(IP보기클릭)112.221.***.***

너에게 관심이 필요하다는건 팩트임 | 18.03.14 10:44 | | |

(IP보기클릭)101.235.***.***

일빠웹 대표 좇문가+장문 헛소리 아는척 핵관종임 | 18.03.14 12:42 | | |